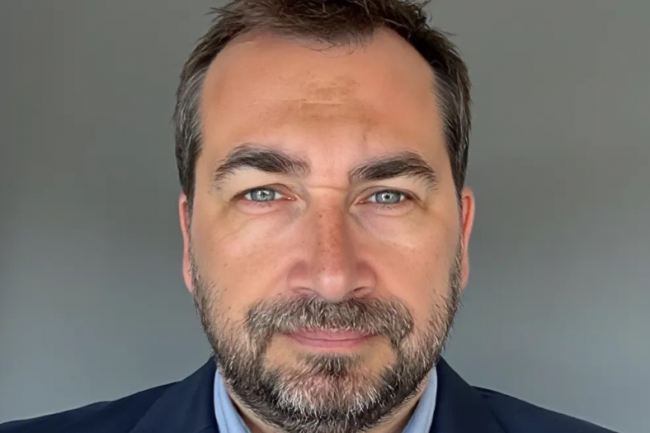

L’éditeur britannique spécialisé dans la cybersécurité ACDS créé un bureau en France et nomme à sa tête Franck Chevalier en tant que directeur général.

Déjà représenté en France par Franck Chevalier en tant que vice-président du groupe EMEA, l’éditeur britannique ACDS (Advanced Cyber Defence Systems) officialise son implantation en France en créant une entité dédiée et nomme Franck Chevalier à sa tête.Précisons qu’ACDS propose un outil de gestion de la surface d’attaque externe (EASM) qui consiste à découvrir et surveiller les points d’entrée sensibles aux attaques au sein de l’infrastructure IT, puis de les évaluer, les prioriser et les corriger. D’ailleurs, fait inquiétant, le rapport Cybersecurity Challenges in 2024 publié par ACDS montre que la moitié des professionnels de la sécurité pensent qu’il est probable qu’il existe des dispositifs connectés au réseau de leur entreprise dont ils n’ont pas connaissance, ce qui rend les organisations très vulnérables aux menaces.« Cette nomination reflète l’importance stratégique de la France au sein de nos opérations régionales et mondiales. En rapprochant la direction régionale de l’exécution locale, nous souhaitons accélérer la prise de décision, renforcer les synergies et consolider notre engagement envers les clients et les équipes de l’un de nos principaux marchés. Je suis impatient de travailler encore plus étroitement avec nos équipes pour trouver de nouvelles opportunités et soutenir la croissance à long terme de l’activité d’ACDS », déclare Franck Chevalier.Une expansion tous azimuts pour ACDSIl faut savoir que la création de l’entité française fait suite à l’expansion de l’éditeur dans les régions EMEA (Europe, Moyen Orient, Afrique) et APAC (Asie-Pacifique) l’année dernière grâce à des partenariats et des recrutements internes. Elle intervient aussi à un moment où la réglementation européenne s’intensifie, avec la directive NIS2 et la loi sur la résilience opérationnelle numérique (DORA), toutes deux transposées dans la législation en mars 2025.En outre, Franck Chevalier va travailler avec Ed Hume qui a été nommé en 2024 global managing director pour diriger la croissance mondiale de l’organisation. Ed Hume avait rejoint ACDS avec sa grande expérience de l’industrie, ayant occupé le poste de responsable des partenaires et des alliances chez Beyond Now, Sigma Systems et Convergys.

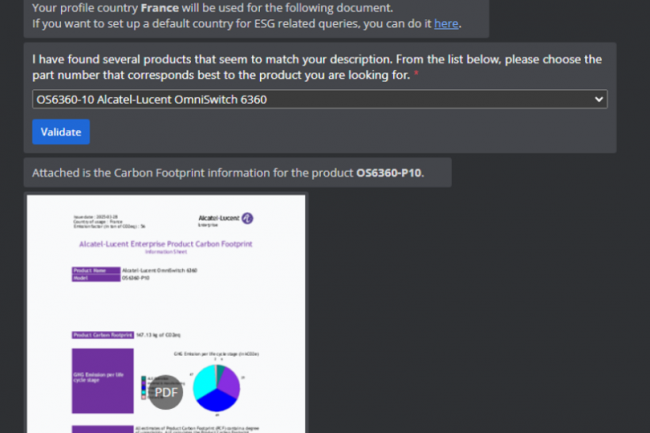

Reposant sur la plateforme Bedrock d’AWS, l’assistant d’IA générative Alie créé par Alcatel-Lucent Enterprise permet déjà une réduction de 50 % du nombre d’appels arrivant à son centre support.

Alcatel-Lucent Enterprise (ALE) vient de créer Alie, un chatbot d’IA générative à destination de ses partenaires intégrateurs et de ses clients. Pour Christian Muths, datascientist chez Alcatel-ucent Enterprise, cet assistant sert d’abord à faire gagner du temps en accélérant le traitement des demandes support et en améliorant l’efficacité des interactions entre les partenaires et les clients sur les solutions du fournisseur.

En termes d’usages, ce chatbot autorise plusieurs choses. Déjà il fait office de support en 24/7, les utilisateurs peuvent gérer leurs tickets d’assistance en les créant, les mettant à jour et les consultant de manière interactive, tout en recevant des notifications sur l’avancement de leur demande. Au besoin, cet outil alerte les équipes techniques lorsqu’une intervention est requise. De plus, cet assistant a cette capacité à suivre les commandes de produits, répondre aux questions des techniciens sur le terrain, fournir des informations sur les niveaux de stock ou encore effectuer des recherches dans la documentation technique des produits. A ce titre, 600 000 pages d’informations techniques ont été injecté. « Les utilisateurs peuvent poser des questions comme : comment installe-t-on un équipement wifi ? Le chatbot lui donnera la réponse et des références liées aux documents. Et toutes les informations sont mises à jour », donne en exemple Christian Muths qui rappelle l’importance de la qualité des données pour amener de la valeur.Un assistant construit depuis la plateforme AWS BedrockDe plus, Alie apporte des réponses personnalisées dans la langue d’origine de la requête grâce à sa capacité à rechercher des documents multilingues et à traduire les réponses de manière fluide.Pour construire son chatbot, ALE s’est basée sur la plateforme Bedrock d’AWS, laquelle permet de créer un agent en quelques étapes. « Bedrock nous facilite le développement et nous apporte plusieurs modèles de LLM, ces derniers étant mis à jour continuellement », souligne Nathan Kroichvili, développeur datascientist chez ALE. En parallèle ce chatbot est aussi animé par PythiALE, le moteur GenAI interne d’Alcatel-Lucent Enterprise.Les porte-paroles de la société insistent aussi sur la sécurité du chatbot qui a été créé dans le respect des normes ISO 27001 (sécurité des systèmes d’information) et ISO 9001 (gestion de la qualité des données) et de la conformité au RGPD.Déjà 4 000 utilisateurs revendiquésDe même, les informations contenues dans ses bases de données sont chiffrées avec des sauvegardes automatiques et planifiées pour prévenir toute perte. Alie est accessible depuis Rainbow, la plateforme de communication cloud d’ALE, 4 000 utilisateurs seraient déjà satisaits par son usage. Son adoption a été immédiate, « aucune formation n’a été nécessaire, par définition, cet assistant GenAI permet de s’exprimer en langage naturel, c’est donc immédiatement intuitif. La seule communication que nous faisons auprès des utilisateurs concerne les nouvelles fonctionnalités et mises à jour », précise Christian Muths. Depuis la mise en oeuvre de son chatbot, le fournisseur constate une réduction de 50 % du nombre d’appels arrivant à son centre de support.

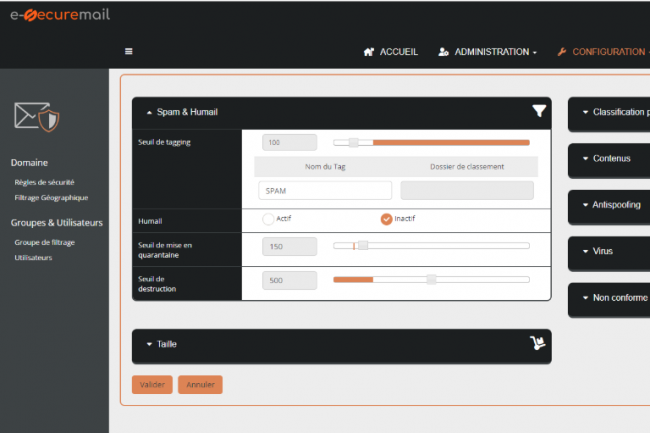

L’association Hexatrust qui promeut les acteurs français et européens de la cybersécurité annonce l’arrivée de Secuserve, un éditeur connu pour ses solutions de sécurité de la messagerie en mode SaaS.

A l’heure des remous autour du récent rachat de l’allemand HornetSecurity (qui avait acquis le français Vade un an plutôt) par l’américain Proofpoint, Secuserve, l’éditeur français spécialisé dans les solutions de sécurité de la messagerie en mode SaaS fait, quant à lui, le choix de la souveraineté en rejoignant l’association Hexatrust. Rappelons que cette dernière regroupe et fédère les champions français et européens de la cybersécurité, du cloud de confiance et du digital workplace, elle anime une communauté de plus de 130 membres, représentant 10 000 salariés.

Dans un post sur Linkedin, Secuserve affirme que dans un contexte géopolitique où la filière numérique et cyber française doit s’affirmer, rejoindre Hexatrust était une évidence. « Notre implication dans la cybersécurité commercialement et associativement depuis 22 ans, la souveraineté de nos solutions SaaS 100% françaises, notre capacité d’innovation et notre volonté de jouer collectif, seront des atouts pour remporter ensemble les combats qui s’annoncent ». En plus de protéger les emails, Secuserve commercialise également une messagerie d’entreprise souveraine nommée Optimails disponible en mode Saas.

Le groupe Septeo poursuit son expansion en rachetant – via sa filiale RG System – UpSignOn, un éditeur français d’une solution de coffre-fort de mots de passe simple.

RG System qui propose une plateforme de monitoring et de sécurité pour les MSP et qui est aussi l’entité du pôle Digital Services & Security du groupe Septeo, acquiert UpSignOn, un éditeur français d’une solution de coffre-fort de mots de passe simple. « Cette acquisition renforce notre expertise en matière de protection des accès et de cybersécurité globale, elle permet ainsi de répondre à un besoin exprimé de longue date par nos clients partenaires », réagit à ce titre Nadine Pilote, directrice générale de RG System.

Avec ce rachat, RG System bénéficie non seulement des briques technologiques de sécurité complémentaires, et conserve les valeurs fondatrices de proximité, de qualité et de souveraineté. Et, sur ce point, UpSignOn s’aligne parfaitement avec l’engagement de RG System à proposer des alternatives françaises face à la domination de certains acteurs américains. L’intégration de cette technologie va permettre aux clients partenaires de bénéficier d’une solution de gestion des mots de passe performante, simple d’usage et opérant dans le respect des standards de protection des données.

Cette opération crée donc une synergie entre la supervision des infrastructures IT, la cybersécurité et la gestion sécurisée des accès. Elle permet à RG System de proposer une approche plus intégrée pour accompagner les entreprises dans la sécurisation complète de leurs systèmes d’information et apporte une expertise supplémentaire au sein de Septeo.

Bruno Buffenoir prend le poste directeur général du pôle confiance numérique de Beys et de sa marque Kipmi, le wallet d’identité numérique.

Après HP, ServiceNow et Nutanix, Bruno Buffenoir rejoint le groupe Beys en tant que directeur général du pôle confiance numérique et de sa marque Kipmi dont l’objectif est de la positionner comme leader européen dans ce domaine d’ici 2030. Kipmi est un portefeuille d’identité numérique mais plus encore, c’est une plateforme sécurisée et modulaire qui permet de protéger les identités, maîtriser les données et accéder à des services personnalisés. Pour les entreprises, Kipmi garantit des données qualifiées, la conformité réglementaire, notamment eiDAS et l’automatisation des services.

« Je suis impatient de contribuer à cette nouvelle phase de développement du groupe, de m’impliquer dans l’écosystème de la confiance numérique et de partager avec vous nos futures réalisations » a rédigé Bruno Buffenoir dans un post sur Linkedin. Bruno Buffenoir possède une longue expérience dans le secteur du numérique chez des grands acteurs comme Nutanix, ServiceNow ou encore HP où il a occupé plusieurs postes pendant plus de 11 ans.

En cybersécurité, l’IA joue un double rôle : le gentil en aidant à détecter et à prévenir les menaces, à automatiser les processus de sécurité, à simuler et anticiper les cyberattaques puis à gagner du temps, et le méchant en aidant les cybercriminels à développer des malwares plus sophistiqués, à identifier plus rapidement les cibles ou encore à mener des attaques à grande échelle et en continu. C’est donc ce double visage de l’IA que nous allons détailler dans ce dossier. En soi, l’IA ou plutôt le machine learning est exploité depuis des années dans les solutions de sécurité et les SOC, mais l’arrivée de l’IA générative et les dernières avancées technologiques de l’IA permettent de franchir un pas supplémentaire dans la détection et la prédiction. Bien sûr, l’IA Gen pose aussi des problèmes éthiques et de conformité vis-à-vis des règlements existants, les DPO devront aussi s’y pencher. Enfin, la souveraineté ou du moins une IA de confiance sera-t-elle la solution pour disposer d’une IA plus sûre. (Crédit Freepik)

Comme tous les mois de décembre depuis quatorze ans, la rédaction du Monde Informatique vous propose une sélection de 10 tendances IT pour l’année à venir. Sans surprise, 2025 sera toujours marquée par la démocratisation et l’évolution des IA Gen. Tous ces workloads liés à l’IA impactent d’ailleurs fortement d’autres secteurs de l’industrie IT comme celui des puces où les fournisseurs de serveurs, très dépendants des GPU de Nvidia, cherchent aussi à trouver des alternatives du côté des accélérateurs DPU, NPU et autres FPGA . Autre impact, la robotisation : l’IA équipe déjà des robots humanoïdes pour épauler des ouvriers sur des tâches répétitives et physiques par exemple sur des chaînes de montage dans l’industrie automobile. L’IA continuera aussi d’impacter le travail des développeurs en les aidant à court terme, voire en les remplaçant sur le long terme. D’autres tendances se dessinent dans les entreprises, celles qui peuvent apporter un vrai plus comme la fin des mots de passe à condition de bien définir son approche initiale ou celles, souvent considérées comme contraignantes dans leur gestion, à savoir les réglementations toujours plus nombreuses. Enfin, découvrez les évolutions autour du stockage, de la sauvegarde et des données et de l’intérêt que portent certaines entreprises à l’espace pour y placer des datacenters en orbite. (Crédit Pexels/ThisIsEngineering)

La technologie quantique progresse : IBM, Google, D-Wave, Quandela, IQM, Pasqal, sans oublier de nombreux laboratoires de recherche, tous travaillent sur des ordinateurs pourvus du plus grand nombre de qubits et cherchent aussi à maîtriser la stabilité (tolérance aux erreurs) de ces mêmes qubits sur le temps long. Rappelons que l’informatique quantique permet d’accélérer des performances sur des problèmes difficiles à résoudre en informatique classique dans divers secteurs (énergie, santé, finance, etc.). Le plus connu et le plus inquiétant est sûrement l’algorithme de Shor, ce dernier, avec la puissance quantique, permettra probablement d’ici à la fin de la décennie de casser en quelques minutes nos systèmes de cryptographie à clé publique (RSA ou courbes elliptiques)que l’on retrouve partout dans les transactions et communications. (Crédit The Digital Artist / Pixabay)

Le monde compte déjà des milliards d’objets connectés peu ou pas sécurisés. De plus, leur obsolescence et leur mise à jour très aléatoire accentuent leur vulnérabilité. Face à ce constat inquiétant, les lignes sont en train de bouger déjà avec l’arrivée de réglementations plus strictes comme le NIS2 ou encore le CRA, lesquelles vont imposer aux entreprises et aux concepteurs d’IoT à prendre en compte plus de sécurité. Ensuite, les outils, les processus et les pratiques se mettent en place pour mieux protéger les environnements IoT/OT et cela passe notamment par le réseau, mais pas seulement, car c’est bien une défense en profondeur qu’il faut déployer. (Crédit S.L.)

Le lieutenant-colonel Sophie Lambert, cheffe du département de l’anticipation et de la gestion de crise cyber au ministère de l’Intérieur (COMCYBER-MI), et une partie de ses équipes seront présents au Centre national de commandement stratégique (CNCS) au ministère de l’Intérieur, à Beauvau, lors des JO 2024. Leur mission : renseigner les personnels du CNCS et de l’Anssi sur les événements cyber qu’ils détecteront.

Qu’est-ce que le COMCYBER-MI et quelle est sa mission ?

Comme son nom l’indique, le département de l’anticipation et de la gestion de crise cyber du Commandement du ministère de l’Intérieur dans le cyberespace (COMCYBER-MI), créé par décret en novembre 2023 et présent sur le Campus Cyber, est intégré au ministère de l’intérieur. Notre mission est d’élaborer une analyse approfondie des cybermenaces en temps réel avec nos équipes d’analystes intégrées au sein du département. Nous collectons et centralisons des données pour identifier les cybercriminels, analyser leurs modes opératoires, caractériser les cybermenaces et anticiper pour mieux gérer les crises cyber. En revanche, nous n’intervenons pas au niveau judiciaire qui reste la mission des enquêteurs de l’OFAC (Office anti-cybercriminalité), de l’UNC (Unité nationale cyber) et de la BL2C (Brigade de lutte contre la cybercriminalité). Notre rôle est de produire de l’information et de la diffuser, nous travaillons en étroite collaboration avec les organismes comme l’ANSSI ou encore Cybermalveillance. En tant que cheffe de ce département, je gère une équipe de 20 personnes environ dont une majorité d’experts analystes.

Constatez-vous une montée en puissance des attaques avant le lancement officiel des JO 2024 ? Et quel sera votre rôle pendant ces Jeux ?

Oui, nous constatons une augmentation significative des activités cybercriminelles, en écho aux événements sportifs d’ampleur internationale précédents. A ce titre, nous avons étudié avec minutie les cyberattaques recensées sur les JOP depuis 2008 de Beijing. Nous observons une diversification des menaces, incluant les attaques par déni de service (DDoS), les rançongiciels, les escroqueries, les défigurations de sites web et les vols de données, souvent exacerbées par le contexte international, politique et social. Depuis janvier 2024, nous avons par exemple multiplié par 3 nos détections sur les attaques DDoS, les vols de données et les défigurations. Il n’est pas à exclure comme le signifiait Vincent Strubel, le dirigeant de l’ANSSI, que plusieurs hackers soient déjà infiltrés sur certains SI critiques et attendent pour frapper le jour J. N’oublions pas que les cybercriminels vont aussi profiter de l’événement pour recruter. Lors des JO, nous serons présents au Centre national de commandement stratégique (CNCS) au Ministère de l’Intérieur à Beauvau et nous renseignerons le CNCS et l’ANSSI via des tableaux de bords, deux points par jour sont d’ailleurs prévus pour les alimenter voire plus selon les évènements cyber que nous détecterons.

Quels types d’attaques redoutez-vous le plus ?

Les attaques par rançongiciels et les vols/diffusions de données sensibles représentent nos principales préoccupations, en raison de leur potentiel de perturbation significative. Nous sommes également attentifs aux attaques DDoS, aux escroqueries ciblant les spectateurs, aux défigurations de sites officiels et aux risques liés à la supply chain, susceptibles de compromettre à la fois la sécurité et la réputation de l’événement. Les conséquences pourraient être désastreuses, par exemple d’empêcher la transmission des rencontres sportives, de suspendre l’accès du personnel habilité à rentrer en zone sécurisée, de perturber le fonctionnement des transports publics (RATP, centrale de taxis, aéroports…) et des infrastructures des sites (électricité, eau, médical, approvisionnement divers, bannières publicitaires, équipements sportifs, etc.). Nous redoutons aussi le typosquatting qui consiste à enregistrer des domaines avec des noms délibérément mal orthographiés de sites web connus par exemple, c’est la compromission de sites. D’autres cyber escroqueries en ligne sont à craindre comme les faux virements, l’usurpation d’identité et le piratage de compte.

Quelles sont les entreprises potentiellement ciblées à l’approche des JO ?

Des entreprises partenaires des JO, des acteurs économiques, des sociétés stratégiques comme les transports, la logistique…, sont des cibles potentielles. C’est d’autant plus inquiétant que les SI, lors des grands événements, sont interconnectés avec des niveaux de sécurité très hétérogènes suivant les acteurs. Les cybercriminels peuvent profiter de cette large surface d’exposition en menant des attaques par rebond ou supply chain (sous-traitants) en raison de cette porosité entre les nombreuses entreprises privées et les acteurs publics. Les acteurs privés les plus fragiles sont susceptibles d’offrir aux cyberattaquants des opportunités d’attaque indirectes. Dans ce contexte, nous œuvrons à élever le niveau de cybersécurité et de gestion de crises cyber en France. Notre approche inclut un volet important de sensibilisation et de soutien à ces entreprises pour renforcer leur résilience face aux cybermenaces. Pour ce faire, nous nous déplaçons dans les entreprises en leur expliquant comment se préparer, qui contacter… En France, nous avons cette culture du risque mais pas forcément celle de la crise, il faut donc anticiper.