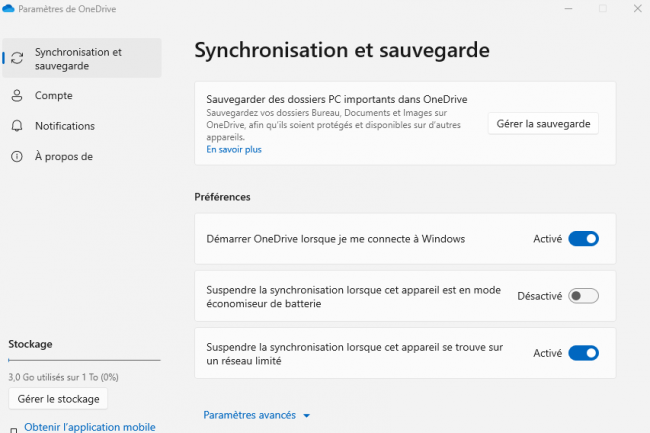

Une dernière mise à jour en développement dans OneDrive facilite la détection des comptes personnels Microsoft connus associés aux terminaux professionnels et invite les utilisateurs à synchroniser leurs fichiers privés. Une fonction propice à l’exfiltration accidentelle de données sensibles

Dans le cadre de sa feuille de route Microsoft 365, l’éditeur a annoncé une modification de la synchronisation de OneDrive, son offre de stockage cloud qui doit apporter aux salariés un moyen simple de synchroniser leurs comptes professionnels et personnels sur les terminaux de l’entreprise. Mais les responsables de la cybersécurité voient d’un mauvais oeil cette évolution, car elle peut entraîner de nombreux problèmes de sécurité. Le déploiement était initialement prévu pour le week-end dernier (11…

Il vous reste 95% de l’article à lireVous devez posséder un compte pour poursuivre la lecture

Vous avez déjà un compte?

La pratique de plus en plus répandue consistant à ponctionner les clients pour financer leurs lacunes en matière de cybersécurité est risquée. Mais aussi avoir un côté positif pour les RSSI comme réussir à convaincre plus facilement les hauts dirigeants du bien-fondé du ROI en cybersécurité.

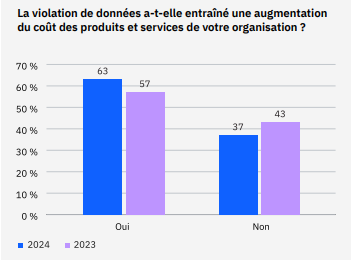

Les clients risquent de payer plus qu’ils ne le pensent les coûts croissants des violations de données. Selon un rapport d’IBM publié en début d’année, 63 % des entreprises prévoient en effet de répercuter les coûts liés aux violations de données directement sur leurs clients – une pratique en forte augmentation – selon IBM. « Lorsque les entreprises se retrouvent avec des coûts de plusieurs millions de dollars, elles peuvent chercher à les récupérer ailleurs. L’une des options consiste à les répercuter sur leurs propres clients sous la forme de hausses de prix, ce qui est une tendance croissante. Augmenter les prix peut être risqué sur un marché déjà confronté à une pression tarifaire », écrivent les chercheurs d’IBM. « La plupart des sociétés ont déclaré qu’elles prévoyaient d’augmenter les prix des biens et des services à la suite d’une violation de données, en répercutant les coûts sur les clients. La part des organisations qui prévoient de le faire est passée de 57% l’année dernière à 63%.»

Les violations de données entraînent une inflation des prix des produits et services. (Crédit Photo : IBM)

L’enquête ne précise pas le pourcentage des coûts que les entreprises prévoient de récupérer auprès des clients. En outre, en fonction de la clientèle et de la tarification d’une entreprise, il n’est pas certain que l’augmentation soit remarquée par la plupart des clients. Mais Nabil Hannan, field RSSI pour NetSPI, a fait valoir que cette ponction ne peut absolument pas leur être cachée. « Il peut y avoir des raisons légitimes pour lesquelles vous devez répercuter ces coûts sur le client, mais vous devez le faire avec transparence », explique-t-il. Dans l’environnement actuel des médias sociaux, « il suffit qu’un seul [client] – le bon – s’en aperçoive pour que les médias s’en fassent l’écho ».

L’inaction, un coût élevé à ne pas sous-estimer

Mais, selon lui, il y a peut-être une lueur d’espoir pour les RSSI. Un grand nombre des arguments budgétaires traditionnels en matière de cybersécurité – réputation de la marque, coûts de conformité, problèmes de confidentialité, fuite de données, etc. – commencent en effet à s’estomper auprès des directeurs financiers et des CEO. Mais il n’en va pas de même pour les augmentations de coûts, qui peuvent nuire à la position concurrentielle de l’entreprise. La répercussion des coûts liés à une violation des données pourrait potentiellement avoir un impact sur la part de marché : le genre de situation qui attire l’attention du directeur financier, du directeur général et même du conseil d’administration. Selon le dirigeant, cela pourrait donner à la direction une raison de repenser les demandes de budget du RSSI. « L’impact de l’augmentation tarifaire et de la dilution de la compétitivité fournit aux RSSI un argument convaincant pour obtenir un financement approprié pour les initiatives de cybersécurité », observe-t-il. « Cela démontre que le coût de l’inaction – à la fois en termes financiers et d’atteinte à la réputation – l’emporte largement sur le prix de programmes de sécurité robustes.

Chris Kissel, vice-président de la recherche d’IDC, a souligné quant à lui le danger pour les entreprises de répercuter les coûts des violations de données sur les clients. « Si elles surjouent leur jeu, elles risquent de perdre le contrat la fois suivante », a déclaré M. Kissel. « Certaines entreprises [à marge plus élevée] sont en mesure de répercuter davantage ces coûts sur les clients. eBay ou Amazon, par exemple, ne répercuteront jamais les coûts liés aux violations de données. La répercussion de ces coûts sur vos clients ne devrait être qu’un scénario de dernier recours. »

Les pays de l’Union européenne sont loin de s’entendre sur les réglementations concernant la présence de portes dérobées dans des services et applications chiffrés. Au milieu de cette cacophonie, les RSSI pourraient avoir bien du mal à s’adapter à cette nouvelle donne.

Souvent souhaité par les forces de police dans le cadre d’enquête, la mise en place de backdoor pour analyser des communications chiffrées fait l’objet de nombreuses discussions dans différents pays. C’est le cas notamment de l’Union européenne où les débats concentrent beaucoup l’attention. Les fournisseurs sont tout aussi préoccupées par les efforts législatifs de l’Australie, susceptible d’être le premier pays à adopter pleinement ces backdoors. Le Canada, le Japon et d’autres pays envisagent…

Il vous reste 95% de l’article à lireVous devez posséder un compte pour poursuivre la lecture

Vous avez déjà un compte?

Pour mettre un terme aux retombées de trois grandes violations de données survenues entre 2014 et 2020 ayant touché plus de 344 millions de clients, Marriott a conclu un accord avec la Federal Trade Commission et avec presque tous les États américains. Mais les conditions de ces règlements inquiètent certains responsables en cybersécurité.

Des années après avoir été victime d’un trio de violations de données majeures entre 2014 et 2020, le groupe hôtelier Marriott a conclu mercredi des accords avec la Commission fédérale du commerce des États-Unis (FTC) et un groupe de procureurs généraux de presque tous les États américains. Mais ces accords ont déçu de nombreux acteurs de la communauté en cybersécurité, car les sanctions pécuniaires et les exigences en matière de…

Il vous reste 97% de l’article à lireVous devez posséder un compte pour poursuivre la lecture

Vous avez déjà un compte?

Selon la maison mère du spécialiste en vente de billets Ticketmaster touchée par une violation massive de données et revendiquée par un cybercriminel, celle-ci proviendrait du vol d’informations d’identification utilisées par l’un des partenaires cloud de sa filiale. Certains parlent de Snowflake qui a démenti.

Après qu’un groupe de cybercriminels a affirmé avoir volé les données de 560 millions de clients de Ticketmaster, la société mère de l’entreprise de vente et de distribution de billets a mené l’enquête. Suite à ces investigations, elle a déclaré vendredi dernier à la commission des marchés financiers (SEC) des États-Unis avoir identifié une activité non autorisée avec l’un des partenaires cloud de sa filiale. « Le 20 mai 2024, Live Nation Entertainment a identifié une activité non autorisée dans un environnement de base de données cloud tiers contenant des informations d’entreprise – principalement de sa filiale Ticketmaster LLC – et a lancé une enquête avec des enquêteurs assermentés pour comprendre ce qui s’est passé », indique la SEC. Le dossier ne mentionne pas le nombre de comptes clients concernés, mais il semble faire référence aux revendications du groupe de cybercriminels ShinyHunters.

« Le 27 mai 2024, un acteur de la cybermenace a mis en vente sur le dark web ce qu’il prétendait être des données d’utilisateurs de l’entreprise. Nous nous efforçons d’atténuer les risques pour nos utilisateurs et pour l’entreprise, et nous avons informé les forces de l’ordre et coopérons avec elles. Le cas échéant, nous informons également les autorités réglementaires et les utilisateurs de l’accès non autorisé à des informations personnelles », a expliqué LiveNation. Cette société fait actuellement l’objet de poursuites antitrust (avec demande de démantèlement) par le gouvernement américain pour avoir gonflé illégalement le prix des billets, et déclaré qu’elle ne pensait pas que la violation aurait un impact important sur ses activités ou sa situation financière. « Nous continuons à évaluer les risques et nos efforts de remédiation se poursuivent », a aussi indiqué LiveNation.

Le partenaire cloud à l’origine de la violation pas encore identifié

L’entreprise n’a pas identifié le partenaire cloud en question, mais l’un de ses fournisseurs cloud – Snowflake – a publié de son côté sa propre déclaration le 2 juin, faisant référence aussi à une « activité cybermalveillante ». Plusieurs médias ont fait le lien entre la situation de Ticketmaster et la déclaration de Snowflake, mais le RSSI n’a pas pu confirmer avec certitude que les deux incidents étaient liés. Le fournisseur de datawarehouse cloud a déclaré dans son communiqué qu’il avait récemment observé et enquêté sur une augmentation des menaces ciblant certains comptes de ses clients.

« Nous pensons qu’il s’agit du résultat d’attaques en cours ciblant les identités dans l’ensemble de l’industrie avec l’intention d’obtenir des données sur les clients. Les recherches indiquent que ces types d’attaques sont menées à l’aide des informations d’identification de nos clients qui ont été exposées dans le cadre d’une cybermenace sans rapport avec le sujet », a déclaré la société. « À ce jour, nous ne pensons pas que cette activité soit causée par une vulnérabilité, une mauvaise configuration ou une activité malveillante au sein du produit Snowflake. Tout au long de notre enquête en cours, nous avons rapidement informé le nombre limité de clients qui, selon nous, ont pu être affectés ». L’éditeur revendique quelque 9 437 clients, dont Albertsons, JetBlue, Honeywell, Disney, MasterCard, Pfizer et Petco.

Des dommages propagés à d’autres environnements cloud ?

Danielle Stepien, CEO d’Igniter Engineering, qui travaille dans le domaine de la cybersécurité pour l’aérospatiale et d’autres secteurs verticaux connexes, craint que cet exploit de faille ne soit le signe d’une menace généralisée. « S’il s’agit d’une attaque par ransomware, il pourrait s’agir d’une sorte d’infection qui aurait un impact considérable sur les opérations commerciales et pourrait affecter les chaînes d’approvisionnement, d’autres systèmes dont nous n’avons pas encore connaissance publiquement, et bien plus encore », explique-t-il. « Le fait que le piratage ait été effectué dans le cloud est une mauvaise chose, car il peut affecter n’importe quel autre système utilisant le même cloud », ajoute-t-il. Danielle Stepien précise par ailleurs que la nature de ce type d’exposition à des tiers pourrait étendre les dommages avec une escalade du risque cyber.

« Les piratages de bases de données ont d’énormes implications, qu’ils aient lieu dans le cloud ou sur site. Vous n’avez aucune idée de la façon dont une base de données est connectée à toutes les autres bases de données, car il s’agit évidemment d’une connaissance propriétaire », a fait savoir Danielle Stepien. « Si elles sont connectées, les conséquences sur les opérations commerciales sont énormes pour tout ce qui est touché. »

Les dernières directives de la SEC en matière de déclaration d’incidents suivies

Il semble que Live Nation ait pris au sérieux les récentes directives révisées de la SEC concernant le formulaire de déclaration à utiliser lorsqu’un incident de sécurité n’est pas clairement établi, en l’occurrence le 8.01. La confusion qui règne autour des exigences de la SEC en matière de déclaration tient en partie au fait que les entreprises sont désormais invitées à déterminer si un incident est important avant de le déclarer. Une fois qu’elles l’ont fait, elles disposent alors de quatre jours pour déposer un rapport. Or, de nombreuses entreprises, dont Live Nation, indiquent à la SEC qu’elles n’ont pas encore déterminé l’importance de l’incident. Reste à savoir (et comprendre) en quoi ces informations vont être utiles aux investisseurs.

En règle générale, une entreprise considère un événement établit en fonction de l’impact probable sur le chiffre d’affaires et/ou le résultat net. Pour les grandes entreprises – le dernier chiffre d’affaires annuel de Live Nation s’élevait à 22,7 Md$ – cela ne se produit généralement que lorsque l’entreprise s’attend à ce qu’un grand nombre de clients quittent l’entreprise à cause de l’incident ou à ce qu’elle perde une grande partie de son chiffre d’affaires en raison du départ de certains de ses plus gros clients. Dans le cas de Ticketmaster, cela ne se produirait que si les consommateurs allaient acheter des billets de spectacle ailleurs. Or aux États-Unis, il existe peu de commerçants alternatifs, ce qui suggère qu’une cyberattaque ne deviendrait importante que si elle aliénait un grand nombre de lieux de spectacles et/ou impactait la production d’artistes majeurs. Dans le cas présent, l’attaque n’a même pas visé l’entreprise, mais un de ses partenaires IT dans le cloud, ce qui rend encore plus complexe à déterminer de l’importance de l’attaque.