Le spécialiste de la sauvegarde et la protection de données renforce son lien avec AWS. Cohesity intègre son IA générative Turing au sein du catalogue de Bedrock du fournisseur de cloud avec différentes fonctionnalités au programme.

En avril dernier, Cohesity présentait sa stratégie dans l’IA générative avec plusieurs axes de travail. Avec Microsoft, le spécialiste de la sauvegarde et la protection des données a testé ChatGPT d’OpenAI et avec Google Cloud, il a élaboré son modèle baptisé Turing. Sur ce dernier, Cohesity annonce la disponibilité de plusieurs fonctionnalités sur la plateforme Bedrock d’AWS, un service cloud fournissant un catalogue de modèles d’IA pré-entraînés et à disposition des clients.

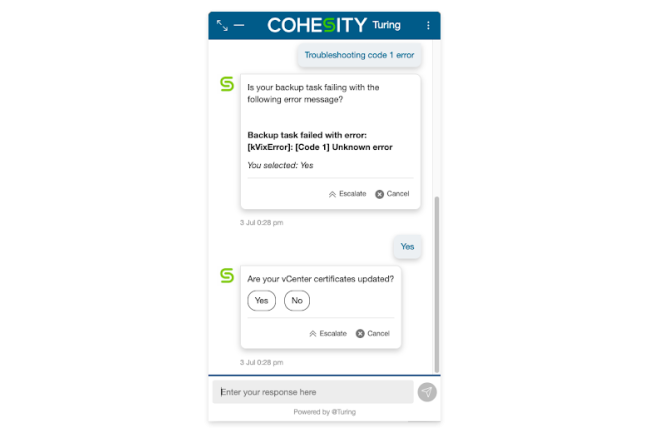

Les fonctionnalités de Turing sont centrées sur trois domaines principaux. Le premier concerne la gestion, la sécurité et l’analyse des données via Cohesity Data Cloud. Le service assure aussi l’indexation sécurisée des données et propose des informations complémentaires et plus fines sur les data de l’entreprise. Le second domaine couvert concerne ce que Cohesity appelle « l’interaction et l’apprentissage de données enrichies ». Selon le fournisseur, cette fonctionnalité s’apparente aux chatbots d’IA dont la popularité n’a cessé de croître au cours de l’année précédente, sauf qu’elle est axée sur les données internes à l’entreprise. La fonction permet de poser des questions directes à Turing, en langage naturel, afin d’obtenir des résumés et des analyses de données historiques.

Le RAG pour actualiser les modèles d’IA

Enfin, Cohesity a indiqué que la fonction RAG (génération augmentée de récupération) sera intégrée à Turing par l’intermédiaire de Bedrock. RAG, qui fournit un lien externe pour l’IA générative, surmonte ainsi l’une de ses principales pierres d’achoppement : la nature statique des données d’entraînement. En effet, la méthode RAG fournit des informations continuellement mises à jour et, par conséquent, il contribue à maintenir des réponses toujours actuelles.

« Pendant un certain temps, en matière d’IT, les entreprises ont cherché en priorité à résoudre les questions de prolifération des données, de sécurité des données et de conformité », a déclaré Sanjay Poonen, CEO de Cohesity, dans un communiqué. « Aujourd’hui, nous constatons une augmentation rapide de la demande des clients en matière d’informations sur les données alimentées par l’IA », a-t-il ajouté. Cohesity n’a pas indiqué de date précise pour la disponibilité de l’accès Turing basé sur Bedrock, pour lequel les inscriptions sont désormais ouvertes, mais le fournisseur a précisé que cette disponibilité pourrait intervenir dans « les six prochains mois environ ».

GitLab a réalisé une enquête auprès des développeurs sur l’IA générative avec des résultats pour le moins paradoxaux. Ils ont conscience des risques liées à cette technologie, mais dans le même temps, ils l’adoptent de plus en plus dans leur travail.

Difficile de tourner le dos à l’IA générative quand on est développeur. Complétion de code, review, documentation, les promesses sont alléchantes, même si la technologie comporte des risques. C’est l’enseignement d’une enquête menée par GitLab basée sur 1001 réponses recueillies en 2023 (sur inscription). Un tiers des personnes interrogées travaillaient directement dans le secteur IT, le reste étant réparti dans des domaines d’activité très divers, notamment les services bancaires et financiers, les télécommunications et l’industrie manufacturière.

La protection des données des clients, préoccupation majeure des développeurs

Une chose préoccupe particulièrement la plupart des sondés à propos de l’utilisation de l’IA générative dans le développement de logiciels. 79% ont déclaré que l’accès des outils d’IA à des informations privées ou à la propriété intellectuelle représentait un sérieux problème, notamment en matière de protection des données des clients. « La protection de la vie privée, la sécurité et la propriété intellectuelle sont également apparues comme l’une des questions qui préoccupent peu ou prou l’ensemble des répondants, qui déclarent avoir déjà été confrontées ou s’attendent à rencontrer le problème lors de la mise en œuvre de l’IA dans le cycle de vie du développement de logiciels », indique le rapport. Neuf personnes interrogées sur dix ont déclaré qu’elles se préoccupaient fortement de la protection de la vie privée et de la propriété intellectuelle dans leurs décisions relatives à l’utilisation de l’IA.

Une adoption accélérée de l’IA générative

Toujours selon l’enquête de GitLab, malgré les inconvénients potentiels reconnus, l’IA fait son chemin dans la plupart des équipes de développement. Un peu moins d’un quart des personnes interrogées utilisent déjà des outils d’IA pour le développement de logiciels, et environ deux tiers (64 %) ont déclaré avoir l’intention d’adopter la technologie au cours des deux prochaines années. Seules 8 % des personnes interrogées ont déclaré ne pas avoir l’intention d’adopter l’IA pour le développement, et 1 % ont déclaré avoir interdit son utilisation. Les cas d’usage les plus courants de l’IA dans la programmation sont les chatbots pour l’aide en langage naturel dans la documentation, ainsi que la génération de tests automatisés, tous deux utilisés par 41 % des répondants à l’enquête. Les développeurs utilisent également activement l’IA pour générer des résumés sur les modifications de code (39 %), suivre les expériences de modèles d’apprentissage automatique (38 %) et suggérer et générer du code (36 %).

Selon GitLab, ces résultats suggèrent que la génération active de code est loin d’être le seul domaine où l’IA peut apporter une valeur ajoutée. Les développeurs ont déclaré ne passer que 25 % de leur journée de travail moyenne à écrire du code, de sorte que la capacité de l’IA à contribuer à d’autres tâches, que ce soit pour effectuer des tests, pour la documentation, la maintenance ou l’identification de vulnérabilités, signifie que les outils d’IA peuvent répondre à un tas d’autres besoins potentiels dans le domaine du développement.

Akamai a dressé dans une étude les différents vecteurs des attaques contre les applications web. Elles sont en très fortes progression avec une appétence particulière pour l’intrusion des fichiers locaux (LFI) et les défaillances d’autorisation au niveau objet (BOLA) sur les API.

Au cours de l’année dernière, les attaques ciblant les applications web ont augmenté de 137 %, notamment dans la santé et l’industrie, deux secteurs particulièrement visés par une série d’intrusions basées sur les API et les applications. C’est ce qui ressort de l’analyse des données collectées auprès de ses clients par Akamai, le spécialiste du CDN. En 2022, ils ont été très régulièrement ciblés par des intrusions dans les fichiers locaux ou Local File Intrusions (LFI). Ces attaques consistent à usurper une application web afin d’exécuter du code à distance sur un serveur web ou d’accéder à des fichiers non autorisés. Akamai estime que la grande popularité de ces attaques laisse penser que cette technique sera encore très utilisée en 2023. « L’augmentation des attaques LFI indique que la technique est efficace, et les tests sont importants pour voir si l’on est vulnérable », préconise Akamai dans son rapport.

Les LFI en augmentation de 193 %

Entre 2021 et 2022, les attaques basées sur les LFI ont augmenté de 193 %, en grande partie parce que les sites web basés sur PHP y sont souvent vulnérables. Selon le rapport, huit sites web sur dix utilisent le langage de script PHP. Les niveaux globaux d’attaques d’applications web étaient nettement plus élevés en 2022 qu’en 2021, avec une moyenne de moins de 50 millions par jour en 2021 et plus proche de 100 millions en 2022. « Les attaquants utilisent les attaques LFI pour obtenir un accès et ils le font de plus en plus fréquemment », a déclaré Steve Winterfeld, consultant chez Akamai. Du côté des API, la vulnérabilité la plus citée par l’Open Web Application Security Project (OWASP) est désormais la défaillance des autorisation au niveau de l’objet ou BOLA (Broken Object-Level Authorization). Cette faille laisse les attaquants manipuler l’ID d’un objet dans une requête API, et à des utilisateurs non privilégiés de lire ou de supprimer les données d’un autre utilisateur.

Selon Akamai, cette modalité d’attaque présente un risque élevé, car son exécution ne nécessite pas de compétences techniques particulières et que la plupart des systèmes de sécurité ne distinguent pas ces intrusions du trafic normal. « La logique de détection doit faire la différence entre les connexions 1 à 1 et les connexions 1 à plusieurs entre les ressources et les utilisateurs », indique le rapport. « Les attaques BOLA postérieures à l’événement sont difficiles à détecter en raison de leur faible volume et parce qu’elles ne révèlent pas d’anomalies comportementales, comme l’injection ou le déni de service. « Un secteur vertical comme celui de la santé pourrait se retrouver dans la ligne de mire des attaquants d’applications web et d’API en 2023, car il est devenu un gros utilisateur d’appareils IoT médicaux, et il a développé un vaste écosystème d’applications et d’API autour d’eux », a déclaré le fournisseur. Un autre secteur cible est celui de la fabrication, où, de la même manière, les appareils IoT et les systèmes associés ont proliféré, entraînant une augmentation de 76 % des attaques médianes en 2022. Selon lui, tous les utilisateurs devraient avoir conscience de la menace croissante que représentent les attaques basées sur les applications et les API, et invite tous les acteurs à mettre à jour les plans d’action organisationnels pour y faire face.