Le responsable de l’ingénierie et de l’architecture de sécurité chez Apple a annoncé une augmentation importante de la prime maximale offerte dans le cadre du programme Apple Security Bounty. Voici pourquoi le fournisseur paie autant pour protéger ses plateformes.

Si vous possédez des compétences en sécurité des plateformes, vous n’avez pas besoin de vendre vos découvertes à des entreprises douteuses proposant des services de surveillance : Apple peut faire de vous un millionnaire. Lors de l’événement Hexacon 2025 organisé à Paris (les 10 et 11 octobre 2025) par Offensive Security, Ivan Krstić, le responsable de l’ingénierie et de l’architecture de sécurité (Security Engineering and Architecture ou SEAR) chez Apple, a annoncé une augmentation considérable de la récompense maximale offerte dans le cadre du programme Apple Security Bounty.

Plusieurs millions de dollars pour des séries d’exploits

Désormais, la prime atteint 2 millions de dollars pour les chaînes d’exploits permettant d’atteindre des objectifs similaires à ceux des attaques sophistiquées menées par des logiciels espions mercenaires. Cette prime s’ajoute aux autres primes aux bogues de sécurité offertes par Apple, ce qui signifie que les chercheurs peuvent gagner jusqu’à 5 millions de dollars lorsqu’ils identifient une nouvelle série d’exploits. À partir de novembre, afin d’encourager des recherches plus intensives, Apple doublera ou augmentera considérablement les récompenses dans de nombreuses autres catégories. Les récompenses pourront aller de 100 000 dollars pour un contournement complet de Gatekeeper, à 1 million de dollars pour un accès non autorisé à iCloud à grande échelle, même si Apple affirme qu’aucun exploit réussi n’a été démontré à ce jour dans l’une ou l’autre de ces catégories. L’entreprise a également introduit des primes pour les contournements de sandbox WebKit et les exploits de proximité sans fil.

Pourquoi de telles récompenses ?

Les récompenses d’Apple pour ce type d’informations sont relativement récentes : 2019. C’est à peu près à cette époque que la nature de ces attaques a commencé à changer. En effet, c’est à ce moment-là que des gouvernements et des entreprises de sécurité parrainées par des États-nations ont commencé à mener des attaques sérieuses contre les clients d’Apple. Plus tard, en 2022, l’entreprise a annoncé le lancement de Lockdown Mode, son système de haute sécurité qui offre une protection encore plus forte aux cibles potentiellement vulnérables. Elle a également débloqué 10 millions de dollars pour aider les entreprises qui enquêtent, dénoncent et préviennent les cyberattaques hautement ciblées. Ces efforts se poursuivent. Ils doivent se poursuivre. Depuis, les attaques de ce type se sont multipliées, en particulier, mais pas exclusivement, de la part de sociétés mercenaires spécialisées dans les logiciels espions. Quant à Apple, l’entreprise continue de renforcer la protection de tous ses produits et services. Tout en s’efforçant de sécuriser ses plateformes et ses clients, la firme de Cupertino doit aussi faire face à des gouvernements autoritaires et irresponsables, qui prennent des décisions qui affaiblissent inévitablement la sécurité. La tentative du Royaume-Uni de créer une porte dérobée dans les données chiffrées d’iCloud n’en est qu’un exemple. Il est évident qu’Apple devra investir encore plus qu’elle ne le fait déjà dans la sécurité afin de protéger ces flancs désormais affaiblis.

M. Krstić a également évoqué la fonctionnalité Memory Integrity Enforcement (MIE), une protection de sécurité annoncée par Apple en même temps que l’iPhone 17. Fruit de cinq années de développement, cette défense vise à protéger contre les bogues iOS les plus fréquemment exploités, à savoir les vulnérabilités de sécurité de la mémoire, souvent utilisées dans les attaques sophistiquées de surveillance en tant que service, très prisées par certains des régimes les plus répressifs au monde. « Les seules attaques iOS au niveau du système observées dans la nature proviennent de logiciels espions mercenaires, des chaînes d’exploitation extrêmement sophistiquées, historiquement associées à des acteurs étatiques, dont le développement coûte des millions de dollars et sont utilisées contre un très petit nombre d’individus ciblés », a expliqué Apple. C’est le cas des attaques menées contre des militants, des journalistes et des politiciens. (Selon Wired, Apple a fait don de 1 000 iPhone 17 à des groupes de défense des droits humains qui travaillent avec des personnes exposées à des attaques ciblées). Les protections combinées telles que MIE, le mode lockdown (mode isolement) et les autres boucliers de sécurité qui existent sur les plateformes Apple rendent ces attaques sophistiquées beaucoup plus coûteuses à développer et à utiliser, mais le fournissuer sait que la lutte pour la sécurité se poursuit, c’est pour cette raison qu’elle a augmenté ses primes pour récompenser la découverte de bogues de sécurité.

Une obligation morale

Dans une interview accordée à Wired, Ivan Kristić a expliqué pourquoi Apple consacrait autant de ressources à la protection de ces groupes cibles à forte valeur ajoutée : « Nous ressentons une grande obligation morale de défendre ces utilisateurs. Même si la grande majorité de nos utilisateurs ne seront jamais visés par ce genre d’attaques, le travail que nous avons accompli permettra au final de renforcer la protection de tous. » Il a bien sûr raison, car la vérité dérangeante de la vie sur une planète connectée numériquement est que personne n’est en sécurité tant que tout le monde n’est pas en sécurité. Cela signifie que toute tentative d’affaiblir la sécurité d’un groupe de personnes réduira inévitablement la sécurité de tous les groupes de personnes.

Le responsable de l’ingénierie et de l’architecture de sécurité chez Apple a annoncé une augmentation importante de la prime maximale offerte dans le cadre du programme Apple Security Bounty. Voici pourquoi le fournisseur paie autant pour protéger ses plateformes.

Si vous possédez des compétences en sécurité des plateformes, vous n’avez pas besoin de vendre vos découvertes à des entreprises douteuses proposant des services de surveillance : Apple peut faire de vous un millionnaire. Lors de l’événement Hexacon 2025 organisé à Paris (les 10 et 11 octobre 2025) par Offensive Security, Ivan Krstić, le responsable de l’ingénierie et de l’architecture de sécurité (Security Engineering and Architecture ou SEAR) chez Apple, a annoncé une augmentation considérable de la récompense maximale offerte dans le cadre du programme Apple Security Bounty.

Plusieurs millions de dollars pour des séries d’exploits

Désormais, la prime atteint 2 millions de dollars pour les chaînes d’exploits permettant d’atteindre des objectifs similaires à ceux des attaques sophistiquées menées par des logiciels espions mercenaires. Cette prime s’ajoute aux autres primes aux bogues de sécurité offertes par Apple, ce qui signifie que les chercheurs peuvent gagner jusqu’à 5 millions de dollars lorsqu’ils identifient une nouvelle série d’exploits. À partir de novembre, afin d’encourager des recherches plus intensives, Apple doublera ou augmentera considérablement les récompenses dans de nombreuses autres catégories. Les récompenses pourront aller de 100 000 dollars pour un contournement complet de Gatekeeper, à 1 million de dollars pour un accès non autorisé à iCloud à grande échelle, même si Apple affirme qu’aucun exploit réussi n’a été démontré à ce jour dans l’une ou l’autre de ces catégories. L’entreprise a également introduit des primes pour les contournements de sandbox WebKit et les exploits de proximité sans fil.

Pourquoi de telles récompenses ?

Les récompenses d’Apple pour ce type d’informations sont relativement récentes : 2019. C’est à peu près à cette époque que la nature de ces attaques a commencé à changer. En effet, c’est à ce moment-là que des gouvernements et des entreprises de sécurité parrainées par des États-nations ont commencé à mener des attaques sérieuses contre les clients d’Apple. Plus tard, en 2022, l’entreprise a annoncé le lancement de Lockdown Mode, son système de haute sécurité qui offre une protection encore plus forte aux cibles potentiellement vulnérables. Elle a également débloqué 10 millions de dollars pour aider les entreprises qui enquêtent, dénoncent et préviennent les cyberattaques hautement ciblées. Ces efforts se poursuivent. Ils doivent se poursuivre. Depuis, les attaques de ce type se sont multipliées, en particulier, mais pas exclusivement, de la part de sociétés mercenaires spécialisées dans les logiciels espions. Quant à Apple, l’entreprise continue de renforcer la protection de tous ses produits et services. Tout en s’efforçant de sécuriser ses plateformes et ses clients, la firme de Cupertino doit aussi faire face à des gouvernements autoritaires et irresponsables, qui prennent des décisions qui affaiblissent inévitablement la sécurité. La tentative du Royaume-Uni de créer une porte dérobée dans les données chiffrées d’iCloud n’en est qu’un exemple. Il est évident qu’Apple devra investir encore plus qu’elle ne le fait déjà dans la sécurité afin de protéger ces flancs désormais affaiblis.

M. Krstić a également évoqué la fonctionnalité Memory Integrity Enforcement (MIE), une protection de sécurité annoncée par Apple en même temps que l’iPhone 17. Fruit de cinq années de développement, cette défense vise à protéger contre les bogues iOS les plus fréquemment exploités, à savoir les vulnérabilités de sécurité de la mémoire, souvent utilisées dans les attaques sophistiquées de surveillance en tant que service, très prisées par certains des régimes les plus répressifs au monde. « Les seules attaques iOS au niveau du système observées dans la nature proviennent de logiciels espions mercenaires, des chaînes d’exploitation extrêmement sophistiquées, historiquement associées à des acteurs étatiques, dont le développement coûte des millions de dollars et sont utilisées contre un très petit nombre d’individus ciblés », a expliqué Apple. C’est le cas des attaques menées contre des militants, des journalistes et des politiciens. (Selon Wired, Apple a fait don de 1 000 iPhone 17 à des groupes de défense des droits humains qui travaillent avec des personnes exposées à des attaques ciblées). Les protections combinées telles que MIE, le mode lockdown (mode isolement) et les autres boucliers de sécurité qui existent sur les plateformes Apple rendent ces attaques sophistiquées beaucoup plus coûteuses à développer et à utiliser, mais le fournissuer sait que la lutte pour la sécurité se poursuit, c’est pour cette raison qu’elle a augmenté ses primes pour récompenser la découverte de bogues de sécurité.

Une obligation morale

Dans une interview accordée à Wired, Ivan Kristić a expliqué pourquoi Apple consacrait autant de ressources à la protection de ces groupes cibles à forte valeur ajoutée : « Nous ressentons une grande obligation morale de défendre ces utilisateurs. Même si la grande majorité de nos utilisateurs ne seront jamais visés par ce genre d’attaques, le travail que nous avons accompli permettra au final de renforcer la protection de tous. » Il a bien sûr raison, car la vérité dérangeante de la vie sur une planète connectée numériquement est que personne n’est en sécurité tant que tout le monde n’est pas en sécurité. Cela signifie que toute tentative d’affaiblir la sécurité d’un groupe de personnes réduira inévitablement la sécurité de tous les groupes de personnes.

La dernière version d’iOS 18.2 apporte des améliorations en matière de gestion des flottes de terminaux mobiles dont Apple Intelligence. Une annonce qui montre l’engagement d’Apple dans ce domaine sur le marché des entreprises.

iOS 18.2, la dernière version du systèmes d’exploitation d’Apple pour Mac, introduit des améliorations significatives pour les administrateurs IT des entreprises, y compris la possibilité de gérer les fonctionnalités supplémentaires d’Apple Intelligence et bien d’autres choses encore.En matière d’IA générative (GenAI), l’approche d’Apple consiste à combiner commodité et confidentialité. Pour cela, le fournisseur a développé de grands modèles de langage (LLM) qui fonctionnent en local, complétés par des modèles hautement sécurisés dans le cloud qui utilisent des serveurs Apple implantés dans des centres de calcul. Le tout est compléte par des partenariats avec des services tiers pour gérer les tâches que les modèles de l’entreprise ne peuvent pas prendre en charge. C’est sur l’utilisation de services tiers que certains clients du fournisseur pourraient avoir besoin d’être rassurés. En effet, il peut arriver que des personnes partagent avec ces services des données qui devraient rester confidentielles. Cela pourrait exposer les entreprises ou les particuliers à un risque de violation des lois sur la protection des données. OpenAI, qui est actuellement le seul partenaire d’Apple dans la GenAI d’Apple, répondre à ce problème de confidentialité en ne conservant pas les informations privées relatives à une requête. Les requêtes dans le cloud étant fortement cryptées, Apple ne conserve aucune information non plus, ce qui rend aussi l’utilisation de ses propres modèles LLM attractive. De plus, les utilisateurs peuvent choisir de ne pas travailler du tout avec ChatGPT d’OpenAI.

La GenAI, allié du MDM

Mais qu’en est-il de l’utilisation non autorisée de ChatGPT, ou même des modèles GenAI d’Apple ? Une entreprise soucieuse de la sécurité de ses données peut-elle les protéger d’un partage non autorisé ? À partir d’iOS 18.2, c’est désormais possible. Comme prévu, Apple a introduit dans son OS des outils qui permettent aux outils de gestion des flottes de mobiles (MDM) de gérer toutes les dernières intégrations d’Apple Intelligence, y compris ChatGPT, qui inclut lui-même la recherche. Cela signifie que les administrateurs IT peuvent autoriser l’utilisation de certains, d’aucun ou de tous les outils Apple Intelligence disponibles, y compris la capacité de générer des images dans Image Playground. Les modalités de ce contrôle varieront probablement d’un fournisseur de solution de MDM à l’autre, mais la console de gestion devrait bientôt inclure des outils permettant de gérer les fonctionnalités Apple Intelligence ajoutées à iOS 18.2. Apple a introduit des contrôles MDM pour les outils d’écriture, le résumé de Mail, le recodage des appels téléphoniques et le masquage des applications dans iOS 18.1.Bien qu’il ait fallu du temps avant d’en être convaincu, Apple commence à autoriser l’utilisation d’un plus grand nombre de navigateurs qu’auparavant, ce qui pourrait ouvrir la concurrence dans ce secteur. Cependant, tous les navigateurs n’auront pas le même statut et il est possible que certaines entreprises imposent à leurs employés un navigateur spécifique sur un appareil géré. C’est désormais possible grâce à un outil MDM qui permet aux administrateurs de définir un navigateur par défaut et d’empêcher les utilisateurs de modifier ce navigateur ou d’en choisir un autre. Cette capacité devrait notamment aider les entreprises à maintenir des politiques de sécurité spécifiques pour les navigateurs.

Des améliorations notables

Ces ajouts complètent une précédente série d’améliorations d’administration axées sur l’entreprise et introduites avec iOS 18.1 :- L’authentification multifacteur (MFA) basée sur le matériel dans Safari est à présent plus fiable quand elle est utilisée avec des clés de sécurité ;- Il est possible de désactiver les messages RCS (Rich Communication Services) sur les terminaux managés, ce qui est essentiel étant donné que la norme ne prend pas encore en charge le chiffrement ;- Il est possible d’empêcher les utilisateurs de désactiver l’utilisation du VPN pour chaque application ;- Les administrateurs peuvent empêcher les applications d’être verrouillées ou cachées par les utilisateurs ;- La découverte de services lors de l’inscription peut demander des ressources bien connues à partir d’emplacements alternatifs spécifiés par le MDM.Rassurer encore davantage les entreprisesChaque fois qu’Apple apporte l’une de ces améliorations itératives pour les déploiements de ses appareils en entreprise, il montre à quel point il soutient désormais ses clients entreprises. Cependant, le fournisseur devrait essayer d’en faire plus, d’autant que sa volonté de construire un écosystème pour l’IA de confiance est très en accord avec sa réputation en matière de sécurité, de facilité d’utilisation, de satisfaction des clients, de fidélisation des employés et d’avantages en termes de coût total de possession par rapport aux autres plateformes. Mais pour la plupart des administrateurs, la pièce maîtresse des dernières mises à jour MDM de l’entreprise sera probablement le contrôle sur Apple Intelligence, qui devrait rassurer les utilisateurs professionnels sur le fait qu’un déploiement limité de ces outils peut être réalisé de manière délibérée et responsable.

Une société a chiffré à 5,4 Md$ le coût de la panne de Windows de Microsoft provoqué par Crowdstrike pour les grandes entreprises américaines. Une affaire qui a remis l’option Linux au goût du jour, mais aussi Apple.

Si Microsoft indique que 97% des systèmes affectés par la panne géante de Windows et Azure survenue le 19 juillet dernier sont revenus à la normal, la facture s’annonce lourde pour les sociétés victimes. En effet, Parametrix Insurance, spécialisé dans l’assurance cloud, chiffre dans une étude à 5,4 Md$ les pertes financières pour l’ensemble des entreprises américaines du classement Fortune 500. Au niveau mondial, le CEO du fournisseur a indiqué à Reuters que les pertes pourraient s’élever à 15 Md$.

Dans le détail, l’éditeur estime que le secteur de la santé (1,938 Md$), suivies par celles du secteur bancaire (1,149 Md$) ont subi les plus lourdes pertes (57% du total). Les compagnies aériennes ont été impactées à hauteur de 860 M$ (Delta estime son préjudice entre 350 et 500 M$) et le secteur industriel limite la casse à 36 M$. Parametrix Insurance prévoit que les polices d’assurance souscrites pour ce type de risque ne devraient couvrir qu’entre 10 à 20% des pertes financières totales.

Migrer maintenant ?

Cette panne a remis en lumière la dépendance des SI aux environnements Windows. Si le monde Linux est rapidement monté au créneau, Apple se positionne aussi comme une alternative en entreprise, mais aussi dans l’administration. La firme de Cupertino peut s’appuyer sur des partenaires comme Addigy, Jamf, Kandji pour les accompagner dans leur migration. Par ailleurs, elle met en avant la résilience intrinsèque de ses plateformes.

Même si aucune plateforme n’est jamais totalement sûre, la grande majorité des problèmes ayant affecté les plateformes d’Apple sont dus à des erreurs de l’utilisateur, et non à des mises à jour logicielles automatisées déployées à l’échelle mondiale, qui mettent les PC hors d’usage. Certes, le préjugé selon lequel les produits Apple sont orientés grand public qui ne sont pas adaptés aux entreprises, reste profondément ancré, et changer cette opinion prend du temps, même si des événements comme la panne de Crowdstrike devraient y contribuer.

L’aval des gouvernements

Le fait que le gouvernement allemand ait choisi Apple en témoigne. Le service des achats du Ministère fédéral de l’Intérieur et de la Patrie (BMI) a récemment conclu un accord avec Bechtle pour la fourniture de 300 000 terminaux Apple dans l’ensemble de l’administration fédérale. Cela signifie que toutes les agences gouvernementales utiliseront des iPhones et des iPads équipés de la plateforme iNDIGO (iOS Native Devices in Government Operation) d’Apple. iNDIGO offre des fonctions de sécurité intégrées, des mises à jour régulières, un chiffrement matériel et des politiques strictes de protection des données. Il a été approuvé par l’Office fédéral de la sécurité des technologies de l’information (BSI) pour le partage sécurisé de contenus confidentiels classés « à usage officiel uniquement » (VS-NfD). Cela ressemble beaucoup à l’adoption croissante des produits Apple par le gouvernement américain. Apple participe aussi « activement à plusieurs évaluations et certifications gouvernementales en matière de sécurité au niveau mondial », a indiqué l’entreprise.

La rumeur court selon laquelle Apple proposerait d’ouvrir la technologie NFC derrière Apple Pay à ses concurrents. Un changement poussé notamment par la victoire d’Epic Games sur Google dans un procès antitrust.

Suite à la victoire d’Epic Games contre Google, Apple pourrait envisager d’ouvrir une partie de sa technologie NFC servant au paiement mobile Apple Pay à ses concurrents. Le fabricant de l’iPhone a décidé de faire cette offre plutôt que d’avoir à répondre à une injonction réglementaire ou de se voir infliger une lourde amende.

De la NFC pour les autres

L’an dernier, la Commission européenne avait accusé Apple de concurrence déloyale parce qu’elle empêchait d’autres entreprises de paiement mobile d’utiliser la puce NFC (Near Field Communications) de l’iPhone pour leurs propres services. Cette décision faisait suite à une enquête similaire du Bureau de protection des consommateurs en matière financière (Consumer Financial Protection Bureau, CFPB), une agence américaine qui scrute aussi de près les activités d’Apple dans le domaine des paiements mobiles. À la suite d’une série de conclusions défavorables de l’Union européenne, Apple espère manifestement que cette initiative réglera les accusations d’infraction à la législation antitrust et d’éviter une lourde amende.

Les autorités de régulation de l’UE vont désormais examiner l’offre et s’entretenir avec les concurrents et les clients afin de décider si Apple est allée assez loin ou si des mesures supplémentaires sont nécessaires et s’il convient d’engager des poursuites pour infraction à la législation antitrust. Apple Pay est devenu populaire en Europe. Le système de la firme est pris en charge par plus de 2 500 banques, la majorité des commerçants et de nombreuses banques concurrentes. L’une des raisons de la popularité du service, c’est qu’Apple Pay est effectivement le seul système de paiement mobile pris en charge par l’iPhone.

Un changement d’approche

Pour défendre cette position, Apple a mis en avant beaucoup d’arguments. Mais la décision d’ouvrir les paiements au secteur du retail avec Tap To Pay (un service qui permet aux commerçants d’utiliser des systèmes de paiement et des applications de services tiers, ainsi que la puce NFC embarquée) montre qu’il est possible d’ouvrir cette partie de l’écosystème. Cette situation et l’intensité croissante de la réglementation sur tous les prés carrés dorés des grandes entreprises IT signifient qu’Apple sait qu’elle doit changer d’approche pour certains aspects de son activité. Rien ne sert de résister à l’inévitable. Mieux vaut identifier des moyens constructifs de s’engager dans la transformation afin d’exploiter ces vents du changement.

Les avantages sont peut-être un peu difficiles à trouver, mais l’un des atouts d’Apple se situe généralement dans la conception de l’interface utilisateur. Et tout comme l’Apple Card a révélé un réel désir des clients pour une meilleure interface utilisateur, Apple utilisera ses avantages pour s’assurer que les services Pay et Wallet restent les meilleures alternatives pour la plupart des gens. L’utilisation de la NFC fait partie de la bataille, mais la sécurisation du processus et la création d’une bonne expérience client resteront le Saint Graal des paiements mobiles, même après qu’Apple aura cédé ce terrain.

S’ouvrir à l’UE

Ces revendications concernant le NFC dans l’iPhone doivent être prises en compte parallèlement à d’autres changements que l’entreprise est censée apporter à ses services (sous réserve d’un appel). Dans l’UE, l’une d’entre elles consiste à s’ouvrir aux fournisseurs de paiement tiers et aux alternatives aux App Stores de la société américaine. L’entreprise doit également faire face à un litige avec Spotify, qui estime que la commission d’Apple sur les achats in-app limite la concurrence avec Apple Music sur les Mac, les iPhone et les iPad. Cependant, à l’instar de nombreuses plaintes relatives à la « taxe Apple », tout détaillant est en droit de demander une contrepartie pour l’ouverture d’un marché aux produits, et une certaine augmentation des ventes. La seule véritable négociation porte sur le montant qu’il est raisonnable de facturer pour ces ventes et savoir dans quelle mesure la réduction de la rentabilité peut nuire à l’expérience des clients existants. De nombreux chapitres de cette histoire restent à écrire.

L’erreur d’Elizabeth Warren sur iMessage

La controverse sur iMessage continue aussi d’attirer l’attention cette semaine, suite au message de la sénatrice américaine Elizabeth Warren (D-MA) accusant Apple « d’empêcher, par cupidité, les utilisateurs d’Android d’envoyer des messages aux utilisateurs d’iPhone de manière sécurisée ». Un avis sur le service de messagerie d’Apple jugé erroné. Suivant les traces de Nothing, la start-up de messagerie Beeper a choisi de faire de la rétro-ingeniérie pour s’introduire dans l’écosystème Apple. Selon l’entreprise californienne, « elle aurait exploité de « fausses informations d’identification » pour accéder à iMessage ».

Et sa solution au problème des bulles vertes et bleues a été d’obliger les utilisateurs à partager leur identifiant Apple avec un système tiers qui, inévitablement, offrait moins de sécurité aux utilisateurs que celle promise par Cupertino. C’est en partie pour cette raison qu’Apple a bloqué l’accès de l’app Android à iMessage. L’idée d’interopérabilité est une chose, mais l’approche doit être basée sur des normes et hautement sécurisée.

Apple, cible antitrust idéale

Cependant, la controverse autour d’iMessage montre à quel point Apple est devenue la cible antitrust préférée de tous les experts et régulateurs. Une fois que ce chapitre autour de la croissance de l’entreprise sera clos, beaucoup d’obstacles tomberont. Il faudra peut-être regarder de plus près les documents relatifs à la sécurité et à la vie privée chaque fois qu’on utilisera un système de paiement ou une boutique d’applications. Bien évidemment, Apple est tout à fait capable de se réinventer pour s’adapter à une nouvelle réalité et cela ne devrait pas impacter son business à l’avenir.

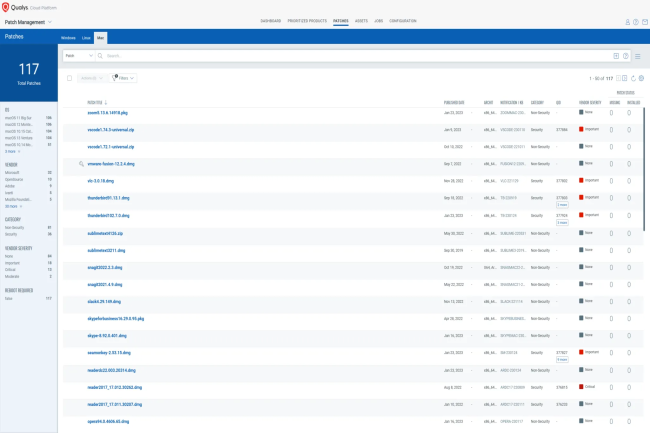

Avec la montée en puissance des Mac d’Apple au sein des entreprises, Qualys a décidé de prendre en charge ces environnements dans ses solutions.

La dernière annonce de Qualys sur la prise en charge des Mac témoigne de la présence croissante des ordinateurs d’Apple dans l’informatique d’entreprise et de la dynamique de la plateforme, en particulier depuis le lancement des macs équipés des puces M1 et M2. « Ces dernières années, le nombre de Mac a fortement augmenté dans l’environnement de nos clients », a écrit Eran Livne, directeur principal de la gestion des produits chez Qualys, dans un blog.

Un outil Mac pour les administrateurs Windows

« Pour gérer les correctifs MacOS avec Qualys, l’IT pourra utiliser les mêmes outils que les administrateurs utilisent déjà pour les appareils Windows et Linux pour sécuriser l’environnement de l’entreprise », a fait valoir Ervan Livne. En particulier, ils pourront disposer des mêmes flux d’automatisation et de remédiation que ceux disponibles pour les systèmes Windows ; accéder à la capacité de Qualys Cloud Mac Agent pour détecter et déployer les correctifs Mac OS et les correctifs pour les applications Mac tierces ; profiter de l’intégration complète avec Qualys VMDR et l’offre actuelle de gestion des correctifs. « D’après les feedbacks de nos clients, ils apprécient de pouvoir utiliser une seule solution pour la détection des vulnérabilités et la compréhension du risque de ces failles. De plus, la possibilité de répondre efficacement et de remédier à ces brèches leur fait gagner du temps et leur permet de mieux sécuriser leurs environnements », a encore déclaré le responsable.

Qualys a délibérément fait en sorte que le support du Mac ne perturbe pas les administrateurs Windows existants. Les tâches peuvent être exécutées à la demande, à des heures programmées ou pendant des fenêtres de maintenance définies. Les administrateurs peuvent également se servir l’outil pour redémarrer un système, si nécessaire. Le fournisseur propose aux clients existants des licences d’essai afin qu’ils puissent tester le support Mac sur l’ensemble de leur parc.

Apple et l’avenir de l’entreprise

Les déploiements d’Apple dans les entreprises continuent de s’accélérer, entretenant un marché MDM florissant. De nouveaux concurrents font leur apparition dans un domaine que Jamf a été sans doute le premier à investir. Des start-ups spécialisés dans le MDM ou des sociétés établies comme Qualys ajoutent la prise en charge d’Apple à leurs solutions existantes. Cette concurrence accrue apparaît alors que les entreprises elles-mêmes cherchent à intégrer leurs solutions Security Service Edge (SSE) dans un cadre budgétaire de plus en plus serré. Un récent rapport de Gartner affirme que d’ici à 2025, 80 % des entreprises auront adopté une stratégie visant à unifier l’accès au Web, aux services cloud et aux applications privées à partir de la plateforme SSE d’un seul fournisseur.

Bien entendu, dans le cadre de cette convergence des forces, le débat évoluera dans deux directions : ceux qui pensent que la technologie d’entreprise est mieux servie en s’appuyant sur les solutions les plus performantes offrant la meilleure prise en charge possible des plateformes dédiées, et ceux qui recherchent des outils capables de gérer plusieurs plateformes à partir d’un seul endroit. Le fait que des entreprises établies, centrées sur Windows, choisissent désormais de prendre en charge le Mac dans leurs produits d’entreprise indique l’ampleur du changement qui a lieu, et qui devrait se poursuivre.