Selon Palo Alto, si les réseaux 5G privés offrent une certaine efficacité, la protection des ressources 5G privées est souvent un défi pour les entreprises.

L’engouement pour la 5G privée d’entreprise est en hausse, tout autant que les préoccupations sur la sécurité de ces réseaux. L’architecture d’un réseau 5G privé est complexe et peut grandement étendre la surface d’attaque, bien plus que les autres technologies sans fil. Pour protéger les déploiements 5G des entreprises, Palo Alto Networks s’est associé à plusieurs fournisseurs afin d’offrir des produits et des services de sécurité intégrés. « Les réseaux 5G privés peuvent apporter une efficacité considérable, mais leur protection peut représenter un défi pour les entreprises, quelle que soit leur taille », a déclaré Anand Oswal, vice-président senior et directeur général de Palo Alto. « À mesure qu’elle se connecte avec des appareils, des réseaux et des services IT, OT ou IoT, l’architecture de réseau privé 5G se complexifie de plus en plus, exposant sa surface d’attaque à d’autres vecteurs de la menace, d’où la nécessité de mettre en œuvre de nouveaux systèmes de gestion de la sécurité de bout en bout », a expliqué M. Oswal.

« La gestion et le renforcement de tous les points de sécurité des infrastructures radio, itinérante et Internet peuvent s’avérer difficile pour les entreprises, d’autant que les vecteurs de la menace, connexions de commande et de contrôle, exploits DNS, ransomware, logiciels malveillants, fuites de données, etc., ne manquent pas ! », a reconnu le vice-président senior et directeur général de Palo Alto. « Dans les environnements 5G privés, jusqu’à 90 % des menaces se produisent par le biais des ordinateurs portables qui sont souvent déplacés, ou via des capteurs et d’autres appareils IoT qui ne sont pas activement gérés », a constaté Palo Alto. « Alors que les clients numérisent leurs opérations, nous voulons nous assurer que la sécurité est prise en compte dès le départ et qu’elle n’est pas ajoutée après coup », a ajouté M. Oswal.

S’allier pour maitriser toutes les stacks

C’est pour cette raison que l’entreprise a développé un écosystème de fournisseurs qui intégreront leurs propres technologies de sécurité à l’ensemble privé de sécurité 5G de Palo Alto afin d’offrir une protection plus complète. Quelques fournisseurs, comme Nvidia, Celona et NetScout, travaillent déjà avec Palo Alto.

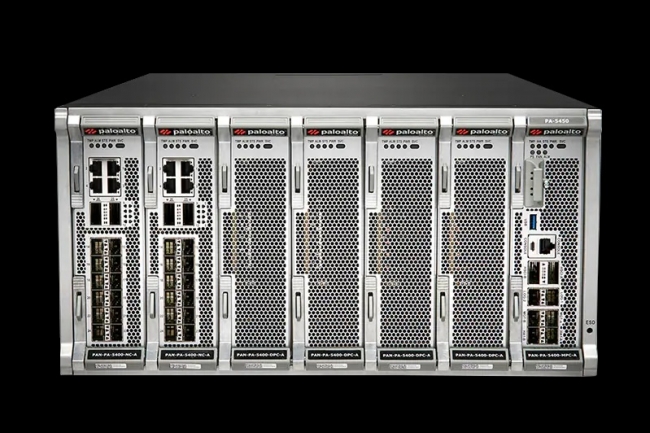

Nvidia : Pour sécuriser les applications basées sur l’IA dans les réseaux 5G privés, Palo Alto associe sa technologie Intelligent Traffic Offload (ITO) et son pare-feu virtuel de nouvelle génération (Virtual Next-Generation Firewall, NGFW) à l’unité de traitement des données (Data Processing Unit, DPU) Nvidia BlueField pour améliorer le volume d’inspection des menaces tout en réduisant les coûts d’infrastructure. « La prochaine solution de passerelle de sécurité 5G de Palo Alto fournit une sécurité à l’échelle en chiffrant le trafic entre de nombreux objets connectés et les réseaux de centres de données », a expliqué Anand Oswal.

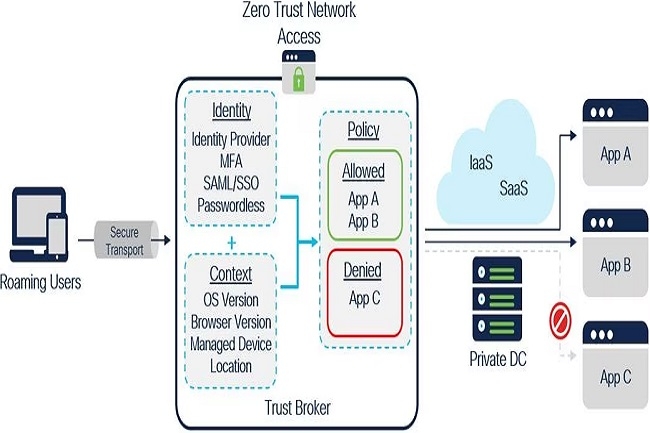

Celona : Un partenariat avec Celona, spécialiste de la sécurité 5G-LAN, apporte la sécurité zero-trust aux réseaux sans fil privés 4G et 5G. La solution intégrée des fournisseurs offre une visibilité et un accès sécurisé pour les appareils d’entreprise connectés à l’infrastructure cellulaire 5G privée.

NetScout : « Palo Alto et NetScout se sont associés pour offrir une visibilité des services de bout en bout, ce qui est essentiel pour garantir l’expérience du client tout en monétisant le comportement de l’appareil et de l’utilisateur final », a affirmé M. Oswal.

D’autres fournisseurs comme NTT Data, Druid et Ataya développent aussi des offres intégrées de sécurité privée 5G avec Palo Alto. Palo Alto s’est également associé récemment à UScellular pour offrir des services de sécurité 5G basés sur le zero-trust.

Les services managés de Kyndryl s’étoffent avec l’arrivée de la plateforme Secure Access de Cisco, qui comprend un accès réseau Zero Trust (ZTNA), une passerelle web sécurisée (SWG) et un pare-feu en tant que service (FWaaS).

Cisco et la SSII Kyndryl étendent un peu plus leur partenariat en proposant aux entreprises deux services SaaS pour connecter en toute sécurité des ressources cloud, privées et edge. Appelé Kyndryl Consult Security Services Edge (SSE) with Cisco Secure Access, le premier service aide les clients à concevoir et à mettre en œuvre des environnements Secure Services Edge (SSE) et à définir des politiques. Quant au second service appelé Kyndryl Managed SSE with Cisco Secure Access, il fournit une implémentation SSE basée sur le cloud, entièrement managée par Kyndryl, en utilisant la technologie Cisco.

Les deux services intègrent la plateforme SSE Secure Access de l’équipementier, qui comprend un accès réseau Zero Trust (Zero-Trust Network Access, ZTNA), une passerelle web sécurisée (Secure Web Gateway, SWG), un courtier en sécurité d’accès au cloud (Cloud Access Security Broker, CASB), un pare-feu en tant que service (Firewall as a service, FWaaS), la sécurité DNS, l’isolation du navigateur distant (Remote Browser Isolation, RBI) et d’autres capacités de sécurité. « La plateforme peut sécuriser n’importe quelle application via n’importe quel port ou protocole, et elle peut optimiser les performances et vérifier et accorder la confiance en continu à partir d’un tableau de bord unique managé dans le cloud », a déclaré Kyndryl. « Elle authentifie les utilisateurs via un tunnel sécurisé et crypté, de sorte que les utilisateurs ne voient que les applications et services auxquels ils ont le droit d’accéder », a déclaré Cisco.

Un partenariat renforcé

Selon la définition de Gartner, les services SSE comprennent le contrôle d’accès, la protection contre les menaces, la sécurité des données, la surveillance de la sécurité et le contrôle de l’utilisation acceptable mis en œuvre par une intégration basée sur le réseau et l’API (le SSE est l’équivalent d’un SASE sans le SD-WAN, selon le cabinet d’analystes). Le SSE est principalement fourni en tant que service basé sur le cloud, et il peut inclure des composants sur site ou basés sur des agents. « Grâce à cette collaboration avec Cisco, nous pouvons aider nos clients à mieux anticiper les incidents de sécurité en utilisant les bons outils et des capacités alignés sur le framework de cyberrésilience de Kyndryl », a déclaré Michelle Weston, vice-présidente des offres mondiales pour la sécurité et la résilience chez Kyndryl, dans un communiqué.

Les services SSE s’appuient sur une alliance existante entre Cisco et Kyndryl. En août dernier, la SSII a renforcé sa propre offre de cyberrésilience avec la plateforme Security Cloud de Cisco, qui comprend des composants de sécurité comme le contrôle d’accès Duo, des fonctions étendues de détection et de réponse (Extended Detection and Response, XDR), et le Multicloud Defense, qui orchestre la sécurité et la politique à travers les clouds privés et publics. « Security Cloud fonctionne comme une couche au-dessus de l’infrastructure des services cloud d’un client, y compris Azure, AWS, GCP et les clouds des centres de données privés, pour protéger les applications de base », a indiqué l’équipementier. Il est doté d’un tableau de bord unifié, d’une prise en charge des politiques de confiance flexibles et d’API ouvertes pour encourager les intégrateurs tiers. « En corrélant les données et en employant l’intelligence artificielle et l’apprentissage machine, Cisco Security Cloud peut détecter les menaces et y remédier rapidement dans toute l’entreprise », a ajouté Cisco.

Annoncée en 2022, la première alliance entre Cisco et Kyndryl avait pour objectif d’aider les entreprises clientes à mettre en œuvre diverses technologies de connectivité, notamment le réseau défini par logiciel (SDN), le WAN et la 5G privée. Palo Alto Networks, également partenaire de la SSII, propose un certain nombre de services de sécurité managés, en particulier SD-WAN et SASE, intégrant les technologies de sécurité de Palo Alto.

Pour étoffer ses propositions sécurité et réseau, Kyndril se rapproche de Palo Alto pour le SD-WAN et le SASE. Le GSI avaient déjà complété son portefeuille de services de sécurité managés en signant récemment des accords avec Cisco, Fortinet, Microsoft et Nokia.

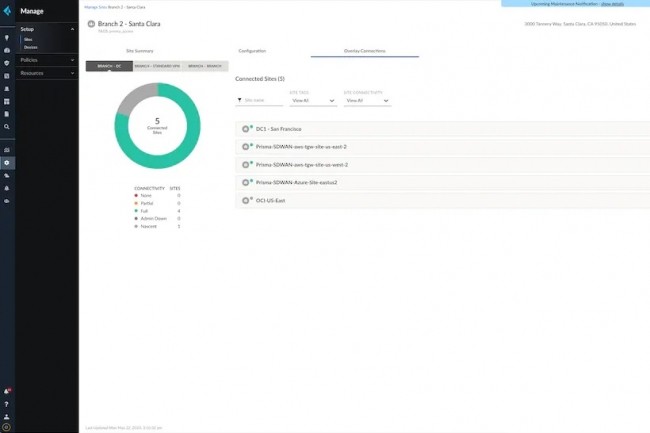

En signant un partenariat avec Palo Alto Networks pour la cybersécurité, le SD-WAN et les services d’accès sécurisé à la périphérie (Secure Access Service Edge, SASE), Kyndryl continue d’étoffer son portefeuille de produits en sécurité réseau. Dans le cadre de cet accord, Kyndryl intégrera les produits et services de sécurité de Palo Alto dans ses propres services de sécurité managés, lesquels comprennent la surveillance de la sécurité, la réponse aux incidents et la veille intelligente sur les menaces. L’équipementier propose une gamme importante d’offres de sécurité, notamment une famille de pare-feu de nouvelle génération (Next-Generation Firewall, NGFW), la plateforme de sécurité Prisma Cloud pour les applications et les charges de travail basées sur le cloud, la sécurité des points d’extrémité et le support des processus automatisés pour les opérations de sécurité. Kyndryl offrira un accès au SD-WAN Prisma de Palo Alto pour aider les entreprises à sécuriser et à connecter les succursales, les centres de données et les grands sites de campus. L’alliance comprend également la prise en charge de Prisma SASE de Palo Alto, qui combine le SD-WAN avec des capacités de sécurité basées sur le cloud, notamment le contrôle d’accès sécurisé, la protection avancée contre les menaces, la surveillance du comportement des utilisateurs et l’accès réseau Zero Trust (Zero-Trust Network Access, ZTNA). Une passerelle web sécurisée (Secure Web Gateway, SWG), un courtier en sécurité d’accès au cloud (Cloud-Access Security Broker, CASB) et un pare-feu en tant que service (Firewall-as-a-Service, FWaaS) font partie de l’offre Prisma SASE.

« L’offre SD-WAN de Kyndryl, optimisée par Prisma SD-WAN, permettra aux clients de transformer et de moderniser leurs réseaux, et de répondre aux demandes croissantes de bande passante liées à la prolifération des appareils et du trafic cloud », a déclaré Stephen Leonard, vice-président senior des alliances stratégiques mondiales chez Kyndryl, dans un communiqué. « Cette nouvelle approche de la connectivité réseau permettra de gérer les réseaux à partir d’un seul panneau de contrôle et simplifiera le déploiement des succursales et des services edge », a-t-il ajouté. « Grâce à ses services de consulting, Kyndryl pourra aussi aider les entreprises à passer à un réseau flexible et évolutif et à incorporer de nouvelles approches de sécurité, comme le SASE », a encore déclaré M. Leonard. Kyndryl Consulting propose des services de conseil pour les réseaux – entièrement managés – et des services SDN pour aider les entreprises à construire des réseaux programmables qui incluent des technologies SD-WAN, de centres de données, de succursales et de réseaux LAN.

En février, Kyndryl, Palo Alto et Nokia avaient inauguré un laboratoire pour développer conjointement des services de connectivité sans fil privés LTE et 5G. Les trois fournisseurs avaient déclaré que la possibilité d’élaborer des modèles de sécurité à facteurs multiples et à confiance zéro pour le développement de services sans fil privés était l’une des raisons qui avait motivé la création de ce laboratoire. Ces derniers mois, Kyndryl a élargi ou noué des relations avec plusieurs entreprises de l’industrie des réseaux, dont Cisco et Fortinet. En août, Cisco et Kyndryl ont étendu leur partenariat afin d’offrir des services pouvant aider les entreprises clientes à mieux détecter les cybermenaces et à mieux y répondre. Dans le cadre de cet accord, Kyndryl intégrera sa propre offre de cyberrésilience à la plateforme Security Cloud de Cisco, laquelle comprend des composants de sécurité comme le contrôle d’accès Duo, des fonctions étendues de détection et de réponse, et l’offre Multicloud Defense, qui orchestre la sécurité et la politique à travers les clouds privés et publics.

La première alliance entre Cisco et Kyndryl, conclue en 2022, avait pour objectif d’aider les entreprises clientes à mettre en œuvre diverses technologies de connectivité, y compris le réseau défini par logiciel (SDN), le WAN et la 5G privée. En mai dernier, Kyndryl a aussi déployé une offre SASE managée basée sur la plateforme FortiSASE de Fortinet, qui comprend du SD-WAN, du SWG, du FWaaS, du CASB et du ZTNA, le tout fonctionnant au-dessus du système d’exploitation FortiOS de Fortinet. Sur le front de l’IA, Kyndryl a déclaré en août qu’elle exploiterait la technologie d’IA générative de niveau entreprise de Microsoft pour développer des applications professionnelles avec Microsoft Cloud. Les deux entreprises ont promis de concevoir, développer et mettre en œuvre rapidement de nouvelles applications et de nouveaux services d’IA générative pour les entreprises clientes.

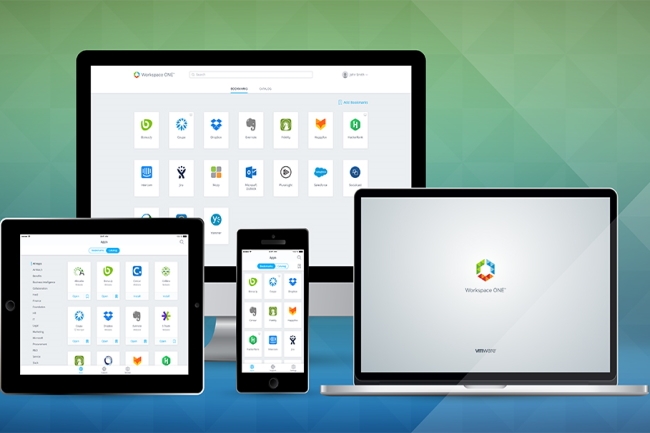

En modifiant l’architecture de Workspace One en se basant sur des microservices, VMware entend bien améliorer les performances de la solution de gestion des endpoint.

Petits changements pour Workspace One de VMware. La solution opère la gestion des endpoints qui fournit, gère et sécurise l’accès de n’importe quel équipements aux applications d’entreprise hébergées dans le cloud ou dans un environnement distribué sur site. Cette suite hautement intégrée comprend la gestion des périphériques, l’authentification unique, le contrôle d’accès à distance, la sécurité des terminaux, l’analyse, l’automatisation et la virtualisation.

La manière dont les collaborateurs utilisent et accèdent aux applications à partir de plusieurs terminaux a incité le spécialiste de la virtualisation à modifier Workspace One et les modalités de fourniture de ses services. « Au cours de la dernière décennie, le nombre de terminaux mobiles et de bureau gérés et sécurisés par Workspace One a considérablement augmenté. Alors que l’hétérogénéité des terminaux s’est étendue horizontalement, leur nombre a également augmenté verticalement pour chacun de nos clients. C’est pourquoi, une architecture beaucoup plus puissante, capable de fonctionner à grande échelle et de s’adapter à la complexité croissante des terminaux était nécessaire », a écrit Naveen Pitchandi, directeur des produits pour la gestion unifiée des terminaux (UEM), dans un blog.

Une architecture basée sur les microservices

Selon VMware, l’architecture basée sur les microservices Workspace ONE va multiplier par 10 les performances et l’évolutivité. « La gestion des terminaux et le chargement des écrans s’effectuent désormais en une fraction de seconde, même dans des environnements comptant des millions de terminaux », a déclaré M. Pitchandi. De plus, grâce à la conteneurisation, les modifications apportées à un composant particulier n’ont d’incidence que sur ce composant, ce qui réduit les risques liés aux changements et permet de tester chaque cas d’usage isolé de manière plus approfondie. « Il est également plus facile d’identifier et de résoudre les problèmes », a encore déclaré la firme.

La conteneurisation de Workspace One offre la possibilité de créer des fonctionnalités supplémentaires sans dépendance importante vis-à-vis d’autres fonctionnalités. « Elle réduit également les délais de build, accélère le développement des fonctionnalités et la correction des bogues », a aussi déclaré VMware. La suite est « désormais capable de connaître l’état souhaité terminal et, si elle voit qu’il s’éloigne de cet état, elle exécute rapidement la tâche nécessaire pour y remédier », a déclaré Naveen Pitchandi. Cette charge de travail informatique peut être transférée au client dans le cas des ordinateurs de bureau afin de fournir des remédiations hors ligne à faible latence quand c’est possible. « Elle peut être prise en charge par le serveur pour les terminaux légers comme les mobiles », a déclaré le dirigeant. « Cette évolution ouvre des perspectives considérables en matière de sécurité, de conformité des appareils et de rationalisation de la gestion des appareils », poursuit-il.

Des fonctionnalités supplémentaires

Parmi les autres fonctionnalités de Workspace One, on peut citer :

– Une autre version de Freestyle Orchestrator, la plateforme d’orchestration de workflow low-code pour les administrateurs de Workspace One, capable d’automatiser les tâches du système et l’établissement de politiques.

– Le Workspace One Marketplace, qui fournit divers contenus prêts à l’emploi pour l’administrateur Workspace One, y compris des modèles, des scripts et d’autres ressources pour répondre aux cas d’usage de la gestion des points d’extrémité, de l’expérience utilisateur et de la sécurité de l’espace de travail. Les intégrations Marketplace permettent aux entreprises de connecter des applications cloud tierces et proposent des offres pré-packagées pour des cas d’usage comme l’onboarding et le offboarding, l’optimisation des licences et les workflows de quarantaine de sécurité.

Les analystes ont déclaré que ces fonctionnalités récentes de Workspace One étaient bienvenues et qu’elles représentaient un changement important pour une plateforme bien établie. « Les changements rendront Workspace One plus facile et plus rapide à déployer, à maintenir et à utiliser », a déclaré Phil Hochmuth, vice-président de la pratique Endpoint Management and Enterprise Mobility chez IDC. « Elles ouvrent également Workspace One à des scénarios d’intégration de systèmes et d’automatisation plus larges avec des plateformes cloud axées sur la sécurité, la gestion des services IT, l’analyse, et les suites et outils de productivité. VMware précise que la prochaine architecture et les améliorations de performances seront déployées au second semestre 2023.