L’adoption croissante d’une stratégie zero trust ne signe pas la disparition des VPN. Leur utilisation conjointe avec du MFA, du chiffrement et le principe de moindre privilège constitue les briques d’une bonne cybersécurité.

L’époque où l’on s’isolait du monde extérieur pour protéger son réseau est en train de disparaître. Grâce à la croissance extraordinaire du travail à distance, à l’adoption de réseaux basés sur le cloud et aux évolutions des cybermenaces, l’ancien modèle de sécurité du réseau est tout simplement obsolète. À l’heure du partage et de l’interconnexion, les menaces peuvent provenir de n’importe où, y compris de l’intérieur de son propre réseau….

Il vous reste 91% de l’article à lireVous devez posséder un compte pour poursuivre la lecture

Vous avez déjà un compte?

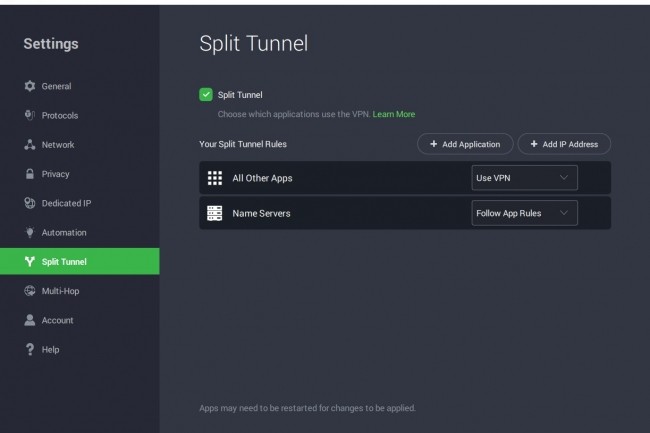

Souvent mise en avant dans les VPN, cette fonction permet à l’utilisateur de choisir quand il veut conserver son anonymat.

Un réseau privé virtuel ou VPN est l’un des meilleurs moyens de renforcer la vie privée en ligne. Non seulement il dissimule l’adresse IP de l’utilisateur et ses activités aux regards indiscrets, mais il crypte également la connexion pour mieux la sécuriser. Malheureusement, le VPN a aussi des inconvénients. En particulier, il ralentit la vitesse d’accès à Internet et limite certaines fonctionnalités locales. Heureusement, une fonction VPN appelée « split tunneling » peut…

Il vous reste 92% de l’article à lireVous devez posséder un compte pour poursuivre la lecture

Vous avez déjà un compte?