Lors de la conférence re:Invent 2022, organisée à Las Vegas du 28 novembre au 2 décembre, AWS a annoncé l’ajout de fonctionnalités de cybersécurité dans les services Inspector et Macie.

Amazon Web Services a annoncé la prise en charge de la fonction sans serveur Lambda par le service de gestion automatisée des vulnérabilités Inspector, et l’ajout d’une capacité de découverte automatisée des données sensibles dans le service de sécurité et de confidentialité basé sur l’outil d’apprentissage machine Macie. Faites lors de la conférence re:Invent 2022 organisée cette semaine à Las Vegas, ces deux annonces arrivent après d’autres communiqués d’AWS axés sur la sécurité, notamment le lancement de Wickr, un service de messagerie chiffrée pour les entreprises, et celui de Security Lake, qui centralise les données de sécurité d’une entreprise provenant de sources cloud et sur site dans un lac de données spécialement conçu dans son compte AWS.

Analyse des vulnérabilités serverless avec Inspector

Inspector analyse les charges de travail AWS pour y rechercher des vulnérabilités logicielles et une exposition involontaire du réseau. Selon le communiqué du fournisseur, la prise en charge des fonctions Lambda (serverless) permet d’évaluer en continu et de manière automatisée les vulnérabilités des charges de traitement sans serveur. Lambda exécute du code en réponse à des événements et gère automatiquement les ressources informatiques dont le code a besoin. « Avec cette capacité élargie, Inspector découvre désormais automatiquement toutes les fonctions Lambda éligibles et identifie les vulnérabilités logicielles dans les dépendances des paquets d’applications utilisées dans le code de la fonction Lambda », a expliqué le fournisseur. « Toutes les fonctions sont évaluées d’emblée dès leur déploiement dans le service Lambda et sont continuellement surveillées et réévaluées, informées par les mises à jour de la fonction et les vulnérabilités nouvellement publiées », a déclaré AWS. « Si des vulnérabilités sont identifiées dans la fonction ou dans la couche Lambda, des résultats de sécurité exploitables sont générés, agrégés dans la console Inspector et poussés vers AWS Security Hub et Amazon EventBridge pour automatiser les flux de travail », a encore déclaré le fournisseur. Inspector fournit également un score de risque de vulnérabilité contextualisé en corrélant les informations sur les vulnérabilités avec des données environnementales comme l’accessibilité du réseau externe, indiquant ainsi les risques à traiter en priorité. « Amazon Inspector est disponible dans les régions répertoriées ici, et les comptes peuvent analyser leur environnement à la recherche de vulnérabilités », a déclaré AWS, en précisant que le service pouvait être testé gratuitement pendant 15 jours.

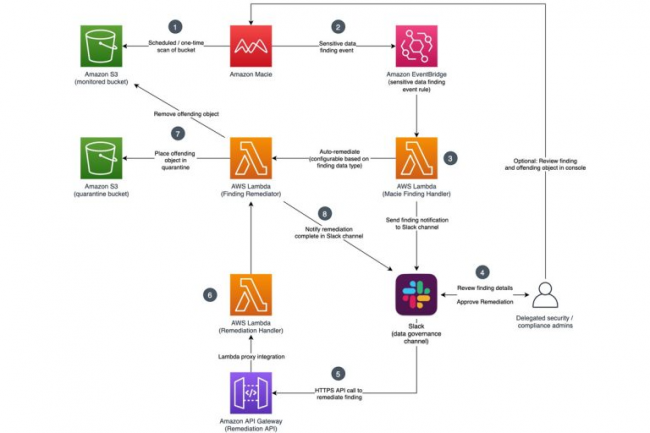

Visibilité sur les buckets S3 grâce à la découverte des données sensibles par Macie

« Grâce aux fonctionnalités de découverte automatisée des données sensibles d’Amazon Macie, les utilisateurs peuvent voir où résident les données sensibles dans leur domaine Amazon Simple Storage Service (Amazon S3) », a indiqué AWS. « Macie échantillonne et analyse automatiquement et intelligemment les objets à travers les buckets S3, en les inspectant pour y rechercher des données sensibles, comme des informations personnelles identifiables (Personally Identifiable Information, PII), des données financières et des identifiants AWS », a ajouté la firme de Seattle. « Macie construit ensuite et maintient en permanence une carte de données interactive de l’endroit où résident les données sensibles du client dans S3 sur tous les comptes et régions où il a activé Macie, et le service définit un score de sensibilité pour chaque bucket », a encore déclaré le fournisseur. « Amazon Macie utilise de multiples techniques automatisées, dont le regroupement des ressources par attributs, sur la base du nom du bucket, des types de fichiers et des préfixes, afin de réduire au minimum l’analyse des données et découvrir les données sensibles dans les buckets S3 », a précisé AWS. Macie inclut un support multi-compte en s’appuyant sur AWS Organizations. Pour les comptes Macie existants, la société offre 30 jours de découverte automatique de données sensibles sans frais supplémentaires. Pour les nouveaux comptes, la découverte automatique de données sensibles est incluse avec l’essai gratuit de 30 jours d’Amazon Macie.

Des avantages en matière de sécurité pour les entreprises

D’après les analystes, ces propositions d’AWS peuvent apporter aux entreprises des avantages de sécurité notables. « Ces annonces ciblent les besoins essentiels des clients, notamment pour les entreprises qui essaient d’adopter des technologies comme Lambda, tout en maintenant des contrôles de sécurité appropriés. « L’annonce de Macie est également intéressante, car elle permet de lutter contre l’étalement des données dans le cloud », a déclaré Fernando Montenegro, analyste principal senior de l’entreprise d’analyse stratégique Omdia. « Ces fonctionnalités peuvent aider les équipes de sécurité à appliquer les contrôles nécessaires – que ce soit pour protéger l’exécution que pour sécuriser les données – aux charges de travail basées sur le cloud, ce qui leur permettra de sécuriser les initiatives cloud, désormais inhérentes à tout effort de transformation numérique », a ajouté l’analyste. « La mise à jour d’Inspector est particulièrement significative en termes de gestion des vulnérabilités », a déclaré pour sa part Austin Wolf, analyste en sécurité de l’information chez Code42. « Son utilité dépendra de l’entreprise et de l’environnement, mais cette idée a beaucoup de potentiel pour réduire le temps entre la découverte des vulnérabilités, l’enquête et la formulation d’un plan de réponse. Si l’outil peut fournir un contexte vraiment pertinent à ces découvertes, ce sera très utile », a ajouté M. Wolf. « Inspector pourrait aussi contribuer utilement à la hiérarchisation des risques à traiter en priorité », a-t-il ajouté. Quant aux nouvelles capacités de Macie, Austin Wolf a déclaré que l’intégration de la vérification des données sensibles devrait faciliter et accélérer la mise en route de la fonction par les équipes, sans qu’elles aient à construire de modèle. « Si tout fonctionne comme le dit AWS, cela changera la donne pour les équipes de sécurité chargées de sécuriser les données contenues dans ces environnements (souvent tentaculaires). Mais, ce qui excite le plus ma curiosité dans cette annonce, ce sont certaines des implications de l’apprentissage machine. Elle pourrait considérablement renforcer la tâche des équipes de sécurité qui essayent de comprendre et de gérer les risques liés aux données dans les environnements AWS ».

Un rapport d’Akamai alerte sur la nette augmentation des cyberattaques basées sur les API, en particulier contre les services financiers.

Selon une note publiée lundi 28 novembre par la plateforme de services cloud et CDN (réseau de diffusion de contenu) Akamai, le secteur des services financiers est de plus en plus ciblé par les cyberattaques. Ainsi, par rapport à l‘année dernière, les attaques d’applications et d’API contre ce secteur vertical ont plus que triplé. « Aujourd’hui, les API jouent un rôle clé dans la transformation opérationnelle des entreprises de services financiers, les consommateurs réclamant toujours plus de services basés sur des applications », a déclaré Akamai. La pandémie n’a fait qu’accélérer cet engouement pour les services bancaires à distance, entraînant, par voie de conséquence, un usage croissant des API.

Chaque fois que l’on fait interagir entre-elles de manière normalisée différentes fonctions applicatives à l’aide d’une API, la surface d’attaque potentielle augmente. Jusqu’à présent, les entreprises de haute technologie et les entreprises de e-commerce étaient les plus ciblées par les exploits d’API que le secteur des services financiers. « Quand les attaquants réussissent leurs attaques contre les applications Web, ils peuvent éventuellement voler des données confidentielles et, dans des cas plus graves, gagner un accès initial à un réseau et obtenir d’autres informations d’identification qui peuvent leur permettre de se déplacer latéralement », indique le rapport d’Akamai. « Outre les conséquences d’une violation, les informations volées peuvent être échangées de manière illégale ou utilisées pour d’autres attaques. Ce phénomène est très préoccupant compte tenu des masses de données, notamment les informations personnelles identifiables et les informations de comptes, détenues par le secteur des services financiers », ajoute la plateforme de services.

Les clients également visés par les attaques

Selon le rapport, les cybercriminels ne se contentent pas d’attaquer les entreprises de services financiers elles-mêmes. Ils ont également les comptes clients dans leur ligne de mire. Plus de 80 % des attaques contre les entreprises du secteur visent les clients, et non les institutions, par le biais du phishing ou d’une attaque directe. « Les attaquants n’ont pas tardé à exploiter les vulnérabilités de type « zero-day » découvertes dans les systèmes utilisés par les entreprises de services financiers », fait encore remarquer Akamai. C’est le cas par exemple de la vulnérabilité d’exécution de code à distance découverte cette année dans les produits Confluence Server et Data Center d’Atlassian. Moins d’une semaine après la divulgation publique de la faille, Akamai a enregistré, dans la soirée du 7 juin, près de 80 000 attaques basées sur Confluence chaque heure pendant une période donnée.

Selon le fournisseur, la vitesse à laquelle Confluence et d’autres failles de ce type peuvent être exploitées par des acteurs malveillants montre que les entreprises doivent vraiment être à jour dans l’application des correctifs. Outre la forte augmentation des attaques d’applications et d’API contre les entreprises de services financiers, Akamai alerte contre l’usage de plus en plus courant d’autres techniques de cyberattaques : par rapport à l’an dernier, l’activité de botnet a augmenté de 81 % et les attaques DDoS de 22 %.